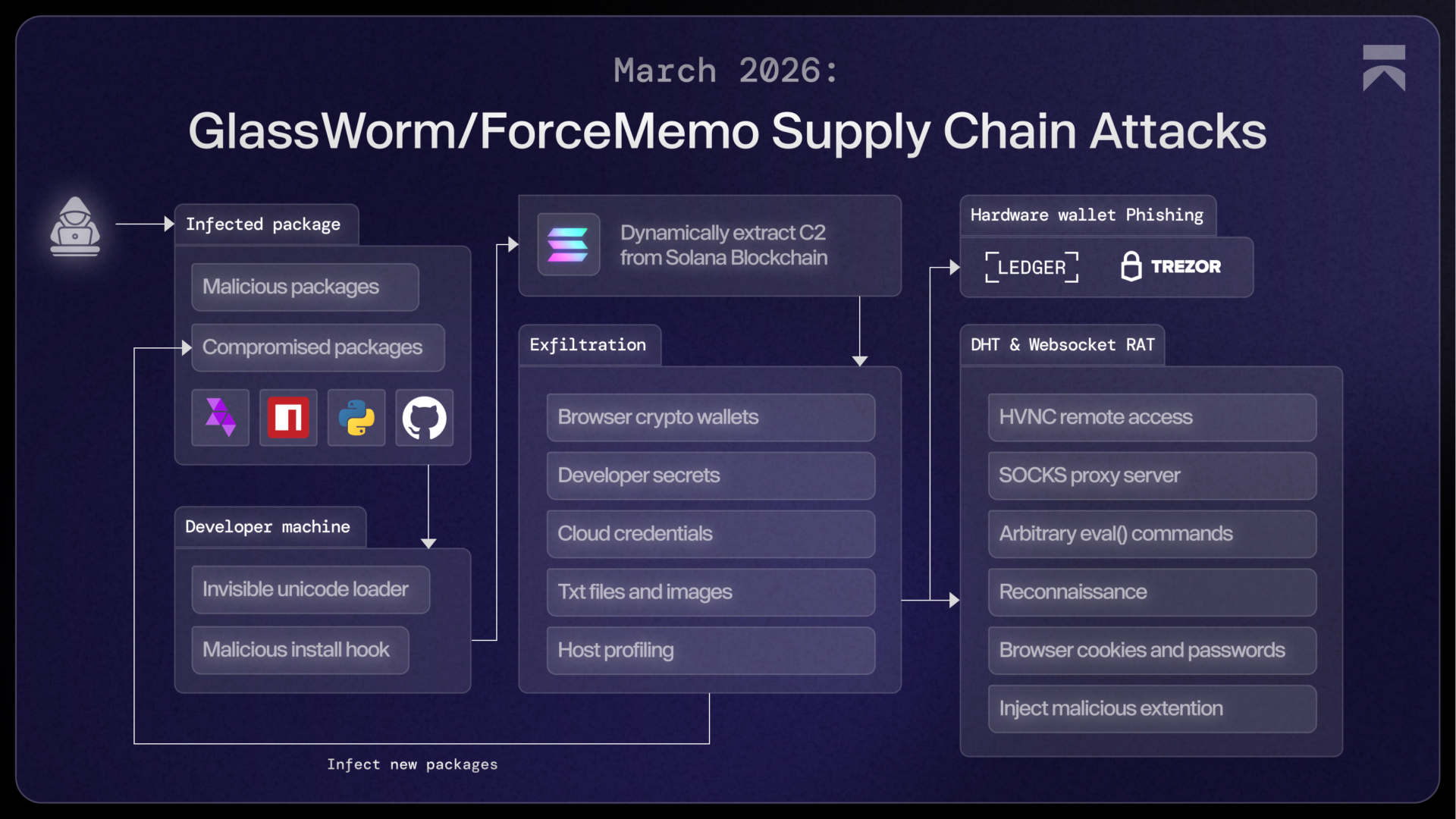

Solana メモ機能が悪用され、隠しマルウェアが実行される

ハッカーたちは従来のサーバーから離れ、分散型システムを利用して開発者を攻撃し、彼らの仮想通貨資金を盗み出そうとしている。彼らは従来のコマンド&コントロール(C2)サーバーを完全に分散型システムに置き換えつつある。.

この攻撃では、マルウェアは Solana ブロックチェーンを悪用します。Solanaトランザクションのメモフィールドを利用して、暗号通貨ウォレットのデータやハードウェアウォレットの復旧フレーズを盗み出す Solana マルウェアを実行します。.

メモ欄は元々、簡単な取引メモ用に設計されたものですが、現在では攻撃者がこれを隠れた通信レイヤーとして利用しています。これにより、パブリックなブロックチェーン機能がマルウェア制御のための秘密のチャネルへと変貌してしまいます。.

Solanaのような分散型メモは公開され、永続的に保存されるため、いかなる単一の主体も削除することはできません。さらに、攻撃者はマルウェアを変更することなく指示を更新できます。.

このキャンペーンは、少なくとも2022年から活動しているGlassWormマルウェアの新しいバージョンとみなされている。.

Solana メモはデッドドロップ解決ツールとして機能する

Aikidoのセキュリティ研究者によると、この攻撃は3つの段階、つまり3つのペイロードから構成されている。最初の段階/ペイロードは単なる侵入経路であり、開発者がnpm、PyPI、GitHub、Open VSXマーケットプレイスなどのオープンソースリポジトリから悪意のあるパッケージをインストールした際に開始される。.

マルウェアは、システムのロケールがロシア語かどうかを確認し、ロシア語の場合は攻撃を実行しません。これは、攻撃者がロシアに拠点を置いている可能性が高く、当局に捕まりたくないためです。インストールされると、マルウェアは Solana ブロックチェーンを使用して攻撃者のコマンド&コントロール(C2)サーバーのIPアドレスを取得します。そして、メモ欄にC2サーバーのIPアドレスが含まれている Solana 上の特定のトランザクションを探します。.

マルウェアはその後C2サーバーに接続し、攻撃の第2段階を開始します。この段階では、シードフレーズ、秘密鍵、ウォレットのスクリーンショットなどの暗号資産データを探します。標的となるのは、 MetaMask 、Phantom、Coinbase、Exodus、 Binance 、Ronin、Keplrなどのブラウザ拡張機能ウォレットです。

このマルウェアは、ログインセッション、セッショントークン、クラウドアクセスなどのブラウザデータも探し出します。つまり、中央集権型の取引所アカウント、npm、GitHub、AWSアカウントにアクセスできるということです。.

マルウェアはデータを収集した後、それをZIPファイルに圧縮し、攻撃者のサーバーに送信する。.

ハードウェアウォレットがフィッシング攻撃の標的に

Ledgerなどのハードウェアウォレットを探す.NETバイナリです。ハードウェアウォレットが見つかると、ユーザーを騙してリカバリーフレーズを入力させる偽のエラーメッセージを表示します。

2つ目の要素は、ブラウザデータを盗むWebSocketベースのJavaScript RAT(リモートアクセス型トロイの木馬)です。また、取引所などの特定のサイトを監視し、リアルタイムでCookieを盗む偽のChrome拡張機能をインストールします。これは、デッドドロップリゾルバーとしてGoogleカレンダーのイベントを通じてダウンロードされます。この手法により、攻撃者は実際のサーバーを隠蔽し、セキュリティフィルターを回避し、間接的な配信レイヤーとして機能します。.

第2段階ではマルウェアはブラウザデータのみを盗みますが、このRATはリアルタイムで制御を行います。常にアクティブな状態を維持し、ブラウザを監視します。新しいCookieをキャプチャし、ログイン中のExchangeアカウントなどのアクティブなセッションを trac、キーストロークを記録し、スクリーンショットを撮影します。さらに、攻撃者は被害者のマシン上でコマンドを実行できます。.

GlassWormの駆除は困難です。このマルウェアは自己再ダウンロードが可能で、再起動後も生存します。また、制御サーバーを見つけるために、DHT(分散ハッシュテーブル)ルックアップや Solana メモなどのフォールバック手法も使用します。.

中央サーバーが存在せず、データが多数のコンピュータ間で共有されているため、防御側がネットワークレベルで攻撃を阻止することは困難になる。.

最も賢い暗号通貨マインドを持つ人々はすでに私たちのニュースレターを読んでいます。参加してみませんか?ぜひご参加ください。

コメント (0)

$ボタンをクリックし、シンボルを入力して、株式、ETF、またはその他のティッカーシンボルをリンクします。