朝鮮製造假代幣,從 Drift Protocol 竊取了 2.86 億美元,而人工智能正在降低此類攻擊的成本。

今年最大的 DeFi 黑客攻擊事件發生在4月1日,Drift Protocol—— solana 網絡上最大的去中心化交易所之一——遭遇攻擊,導致該協議中約2.86億美元的資金被盜。此次攻擊與朝鮮有關聯的黑客有關,整個過程僅持續了10秒。然而,此次攻擊最令人震驚之處在於其精心策劃。沒有代碼被破壞,也沒有智能trac存在漏洞。Elliptic和TRM Labs等加密取證公司的調查顯示,這實際上是一次經過精心策劃的攻擊。.

朝鮮攻擊者花費三週時間僞造了一種名爲 CarbonVote 的代幣,並注入數千美元使其看起來像真的一樣。與此同時,他們還通過社會工程手段誘使 Drift 五位多重簽名安理會成員中的兩位預先簽署了他們並不完全理解的隱藏授權。之後,他們利用 Solana 一項名爲“持久隨機數”(durable nonce)的功能,將這些簽名保留了一週多,等待合適的時機。最終,他們只用了 4 月 1 日的一筆交易就完成了攻擊。.

Elliptic指出的,此次攻擊是今年與朝鮮有關的第18起加密貨幣黑客攻擊,造成約3億美元資金損失。攻擊發生四天後,Ledger的首席技術官公開強調了此次攻擊的嚴重性,並指出人工智能正在將此類攻擊的成本“降至零”。這一聲明意義重大,因爲Drift黑客攻擊正是此類攻擊運作方式的一個典型案例。攻擊者無需零日漏洞或頂尖密碼學家,他們只需要耐心、一個足以以假亂真的假代幣以及兩個可以被操縱的人。此次攻擊實際上暴露了DeFiDeFi目前存在的結構性漏洞。DeFi正在構建價值數十億美元的基礎設施,而這些基礎設施卻由少數容易被欺騙的人來維護,與此同時,攻擊者卻越來越擅長於此。

朝鮮如何在10秒鐘內竊取2.86億美元

Drift協議遭黑客攻擊是一起精心策劃的複雜攻擊,歷時三週準備。彭博社於4月1日率先報道了此次攻擊,當時Drift協議證實約有2.86億美元的用戶資產被盜。整個攻擊計劃實際上始於3月11日,攻擊者於平壤時間上午9點左右從Tornado Cash ,並用其部署了虛假代幣CarbonVote(CVT)。CVT是一種完全虛構的資產,僅注入了數千美元的流動性,並通過虛假交易維持其存在。

在接下來的兩週內(3月23日至3月30日),攻擊者開設了持久隨機數賬戶。持久隨機數賬戶是Solana網絡上的一項合法功能,允許對交易進行預簽名並defi保存,永不過期。在此期間,攻擊者通過社交工程手段,誘使Drift的五位安全委員會多重簽名者中的兩位批准了看似正常的交易。但正如TRM Labs後來證實的那樣,這些交易實際上隱藏着關鍵管理員控制權限。

3月27日,Drift將其安全委員會遷移到新的2/5閾值配置,並取消了時間鎖定(據BlockSec),這標誌着攻擊的最後一塊拼圖落下。此舉實際上消除了唯一可能讓任何人察覺到攻擊的延遲。到4月1日,陷阱早已準備就緒。

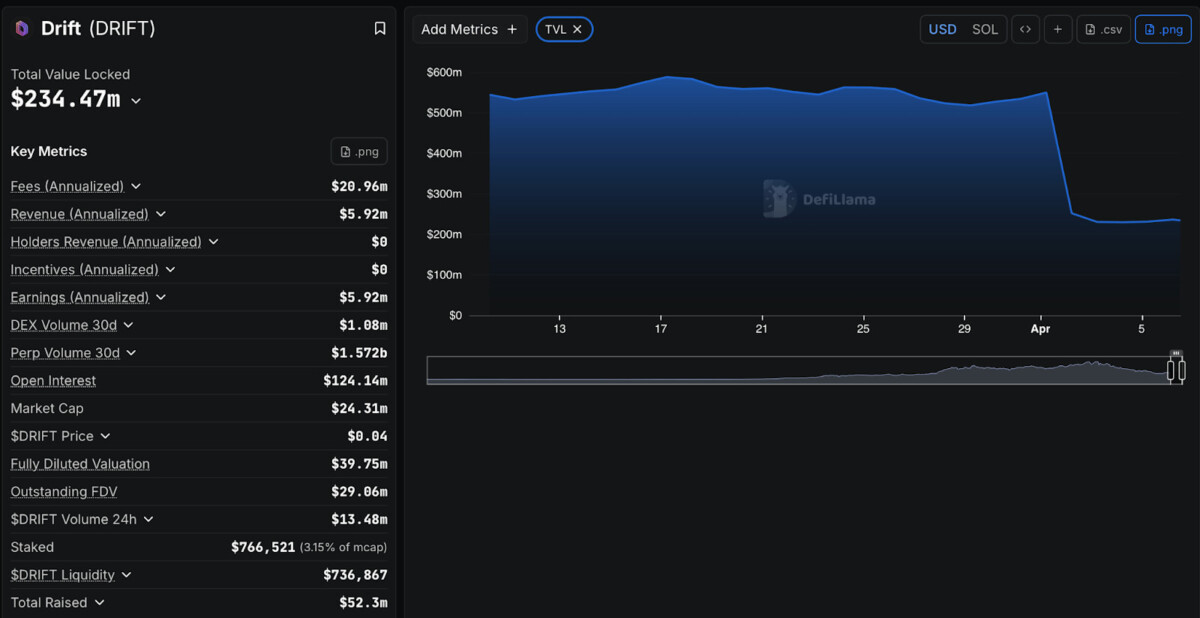

4月1日,攻擊者利用預先簽署的授權將CarbonVote列爲有效抵押品,並通過操縱預言機定價將其價值抬高至數億美元,隨後Drift的治理權被接管。之後,31筆提現交易在短短几秒鐘內清空了Drift的金庫。其中最大的一筆就包括價值超過1.55億美元的JLP代幣,以及數千萬美元的USDC、SOL、ETH和其他流動性質押代幣,導致該協議的總鎖定價值瞬間從約5.5億美元暴跌至不足2.5億美元。.

這次攻擊速度之快只是故事的一部分。一個長達三週的周密計劃最終卻只用了10秒鐘就被破解,這表明在 DeFi,治理而非代碼,很容易成爲最薄弱的環節。.

朝鮮將在2026年發動3億美元的加密貨幣戰爭

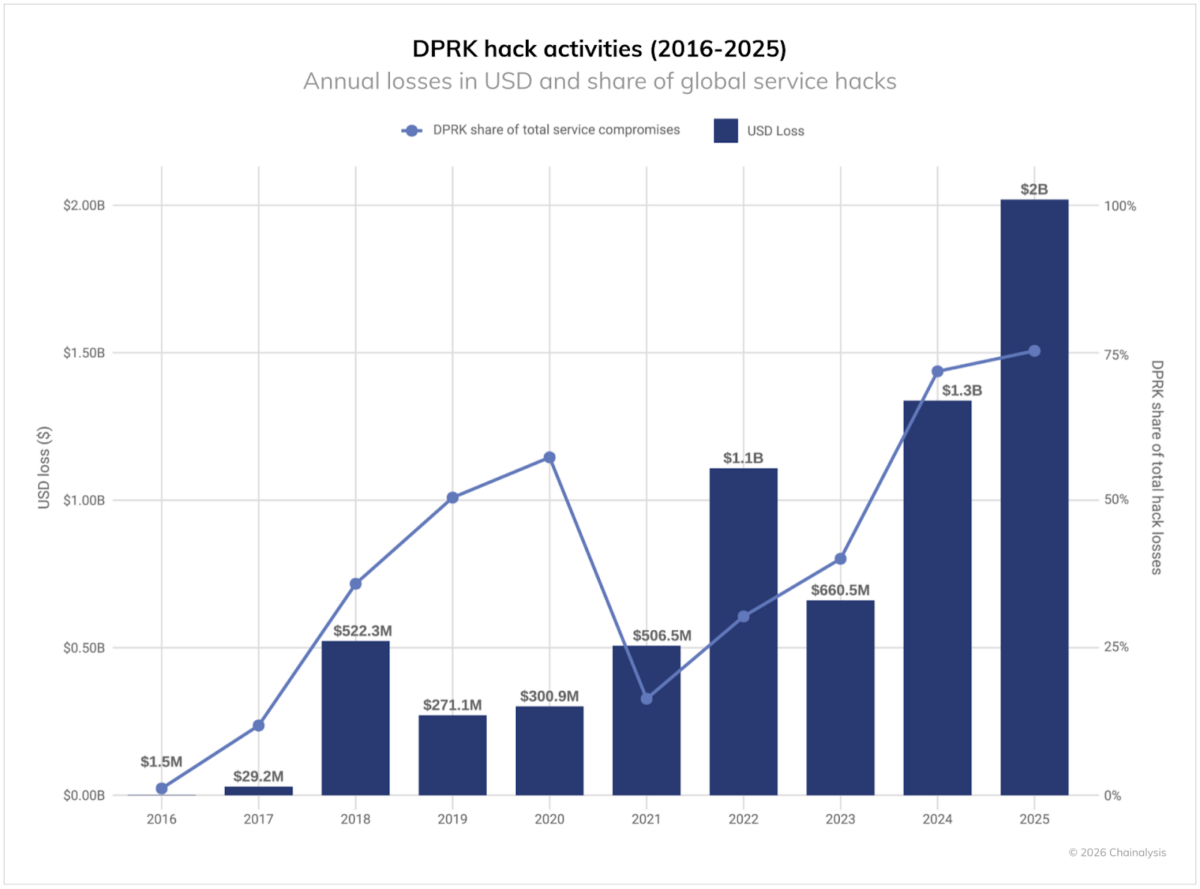

據報道,此次黑客攻擊是由與朝鮮有關聯的攻擊者實施的,但這絕非孤立事件。事實上,回顧過去幾年一些最引人注目的黑客攻擊事件,就會發現dent顯然是一場規模更大的、由國家主導的行動的一部分。僅今年一年,Elliptic 就報告稱,Drift 漏洞利用事件是第 18 起與朝鮮有關的加密貨幣盜竊案,使得今年迄今爲止被盜資金總額超過 3 億美元。如果放眼更遠,來自單一國家的此類黑客攻擊規模之大就令人難以忽視。去年,據 TRM Labs 統計,與朝鮮有關聯的黑客竊取了價值 19.2 億美元的加密貨幣,而Chainalysis 則給出了 20.2 億美元的數字。這標誌着該組織實施的黑客攻擊數量同比增長了 51%,並使其歷史總盜竊金額達到了 67.5 億美元。

朝鮮在2025年佔所有服務入侵事件的76%,創下歷史新高,這意味着一個國家要爲業內絕大多數的盜竊事件負責。在此背景下,Drift黑客事件(繼2022年的Wormhole漏洞之後,目前是 Solana 生態系統中第二大漏洞)符合一系列攻擊模式。.

特點在於其一致性。2025年2月發生的Bybit黑客事件是歷史上最大的加密貨幣盜竊案,其作案手法幾乎完全相同,defident工程攻擊、賬戶被盜用和協調資金轉移。TRM Labs指出,朝鮮的資金操縱者越來越依賴“中國洗錢網絡”,在數小時內即可將資金轉移到不同的加密貨幣鏈上。

Drift 攻擊實際上揭示了一個由國家支持的團隊運作的系統,這些團隊開展了長達數週的行動,並且已經建立了偵察、人爲操縱和全球洗錢基礎設施。.

Ledger首席技術官警告:人工智能正將攻擊成本“降至零”。

在 Drift 漏洞被盜四天後,Ledger 首席技術官 Charles Guillemet 向CoinDesk一些信息,這些信息重新定義了整個事件dent “發現漏洞並利用它們變得非常非常容易,”他說,“成本幾乎爲零。” Guillemet 沒有點名 Drift,但他描述了其具體運作機制。人工智能不僅能幫助攻擊者更快地發現代碼漏洞,還能讓社會工程攻擊更具說服力,讓網絡釣魚更加個性化,並使朝鮮黑客花費三週時間準備 Drift 漏洞的工作成本更低、規模更大。他還指出,防禦方面也存在一個日益嚴重的問題:隨着越來越多的開發者依賴人工智能生成的代碼,漏洞的傳播速度可能會超過人工審查的速度。“沒有‘一鍵安全’,”他說,“我們將編寫大量從設計之初就存在安全隱患的代碼。” 過去一年,黑客攻擊和漏洞利用造成了 14 億美元的加密貨幣損失,Guillemet 預測,這一趨勢只會更加陡峭,不會趨於平緩。

Drift 黑客事件是這一警告最清晰的例證。攻擊者從未觸及代碼,而是瞄準了持有密鑰的兩名用戶。人工智能無需破解智能trac,就能生成足夠令人信服的藉口,誘使多重簽名者批准他們並不完全理解的交易。Guillemet 預計行業將出現分化:錢包和核心協議等關鍵系統將大力投資安全並進行調整,但更廣泛的軟件生態系統可能難以跟上步伐。他提出的解決方案,例如使用matic證明進行形式化驗證和對私鑰進行硬件隔離,在結構上是合理的,但需要一定的制度約束,而大多數 DeFi 協議(包括 Drift)尚未建立這種約束。“當使用不暴露於互聯網的專用設備時,其安全性從設計上就更高,”他說道。Drift 安全委員會並沒有這樣的緩衝。僅僅兩個簽名、零時間鎖和一個僞造的代幣就足以構成攻擊。.

接下來會發生什麼:Drift 的復甦和行業應對措施

Drift Protocol 的未來走向尚不明朗,早期跡象已在業內引發分歧。事件發生後,Anatoly Yakovenko 提出了一種可能的恢復方案:向受影響用戶空投類似 IOU 的代幣,效仿 Bitfinex 在 2016 年遭遇 7200 萬美元黑客攻擊後的做法。.

這個想法很簡單:先將損失社會化,如果協議恢復,再逐步償還用戶。但實際情況卻截然不同。Drift 的總鎖定價值 (TVL) 已削減近一半,充值和提現仍然暫停,而且與 Bitfinex 不同,它缺乏一個集中式的收入引擎來承擔這些負債。這立即引發了反對:在這種情況下,IOU 代幣有可能淪爲純粹的投機工具,且沒有明確的贖回途徑。.

與此同時,鏈上活動也引發了新的擔憂。Onchain Lens 指出,在漏洞利用發生後不久,一個與 Drift 團隊關聯的錢包將 5625 萬枚 DRIFT 代幣(約合 244 萬美元)轉移到了包括 Bybit 和 Gate 在內的中心化交易所。這種轉移通常預示着拋售壓力即將到來,並引發了人們對流動性危機期間內部人員操縱的猜測。.

與此同時,攻擊者的資金已經跨鏈轉移,尤其是轉移到了 Ethereum,這使得資金有效追回的可能性隨着時間的dent 而不斷降低。更廣泛的影響是,此次事件不會止於 Drift 本身。它很可能會加速整個行業對 DeFi 治理的審查,從多重簽名安全標準和時間鎖要求到預言機設計和執行控制,無一例外。接下來的發展取決於三個變量:Drift 能否提出可信的恢復計劃;能否 trac或凍結部分資金;以及這最終是否會促成結構性改革,還是僅僅成爲行業又一次代價高昂的教訓。.

如果你正在閱讀這篇文章,你已經領先一步了。訂閱我們的新聞簡報,繼續保持領先優勢。