朝鲜制造假代币,从 Drift Protocol 窃取了 2.86 亿美元,而人工智能正在降低此类攻击的成本。

今年最大的 DeFi 黑客攻击事件发生在4月1日,Drift Protocol—— solana 网络上最大的去中心化交易所之一——遭遇攻击,导致该协议中约2.86亿美元的资金被盗。此次攻击与朝鲜有关联的黑客有关,整个过程仅持续了10秒。然而,此次攻击最令人震惊之处在于其精心策划。没有代码被破坏,也没有智能trac存在漏洞。Elliptic和TRM Labs等加密取证公司的调查显示,这实际上是一次经过精心策划的攻击。.

朝鲜攻击者花费三周时间伪造了一种名为 CarbonVote 的代币,并注入数千美元使其看起来像真的一样。与此同时,他们还通过社会工程手段诱使 Drift 五位多重签名安理会成员中的两位预先签署了他们并不完全理解的隐藏授权。之后,他们利用 Solana 一项名为“持久随机数”(durable nonce)的功能,将这些签名保留了一周多,等待合适的时机。最终,他们只用了 4 月 1 日的一笔交易就完成了攻击。.

Elliptic指出的,此次攻击是今年与朝鲜有关的第18起加密货币黑客攻击,造成约3亿美元资金损失。攻击发生四天后,Ledger的首席技术官公开强调了此次攻击的严重性,并指出人工智能正在将此类攻击的成本“降至零”。这一声明意义重大,因为Drift黑客攻击正是此类攻击运作方式的一个典型案例。攻击者无需零日漏洞或顶尖密码学家,他们只需要耐心、一个足以以假乱真的假代币以及两个可以被操纵的人。此次攻击实际上暴露了DeFiDeFi目前存在的结构性漏洞。DeFi正在构建价值数十亿美元的基础设施,而这些基础设施却由少数容易被欺骗的人来维护,与此同时,攻击者却越来越擅长于此。

朝鲜如何在10秒钟内窃取2.86亿美元

Drift协议遭黑客攻击是一起精心策划的复杂攻击,历时三周准备。彭博社于4月1日率先报道了此次攻击,当时Drift协议证实约有2.86亿美元的用户资产被盗。整个攻击计划实际上始于3月11日,攻击者于平壤时间上午9点左右从Tornado Cash ,并用其部署了虚假代币CarbonVote(CVT)。CVT是一种完全虚构的资产,仅注入了数千美元的流动性,并通过虚假交易维持其存在。

在接下来的两周内(3月23日至3月30日),攻击者开设了持久随机数账户。持久随机数账户是Solana网络上的一项合法功能,允许对交易进行预签名并defi保存,永不过期。在此期间,攻击者通过社交工程手段,诱使Drift的五位安全委员会多重签名者中的两位批准了看似正常的交易。但正如TRM Labs后来证实的那样,这些交易实际上隐藏着关键管理员控制权限。

3月27日,Drift将其安全委员会迁移到新的2/5阈值配置,并取消了时间锁定(据BlockSec),这标志着攻击的最后一块拼图落下。此举实际上消除了唯一可能让任何人察觉到攻击的延迟。到4月1日,陷阱早已准备就绪。

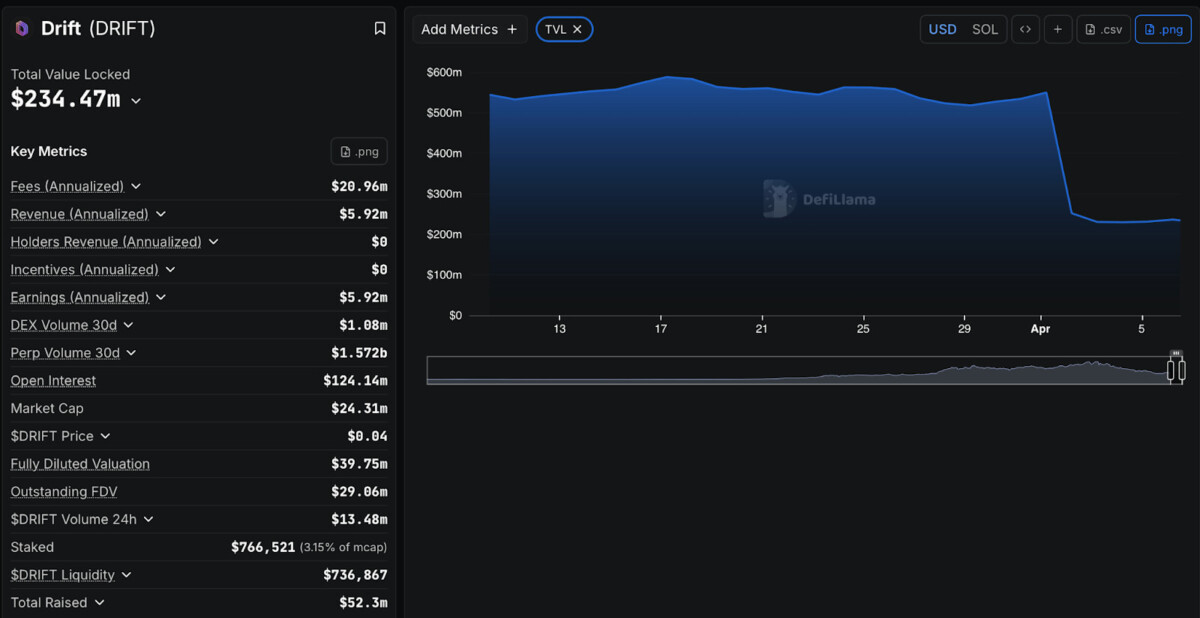

4月1日,攻击者利用预先签署的授权将CarbonVote列为有效抵押品,并通过操纵预言机定价将其价值抬高至数亿美元,随后Drift的治理权被接管。之后,31笔提现交易在短短几秒钟内清空了Drift的金库。其中最大的一笔就包括价值超过1.55亿美元的JLP代币,以及数千万美元的USDC、SOL、ETH和其他流动性质押代币,导致该协议的总锁定价值瞬间从约5.5亿美元暴跌至不足2.5亿美元。.

这次攻击速度之快只是故事的一部分。一个长达三周的周密计划最终却只用了10秒钟就被破解,这表明在 DeFi,治理而非代码,很容易成为最薄弱的环节。.

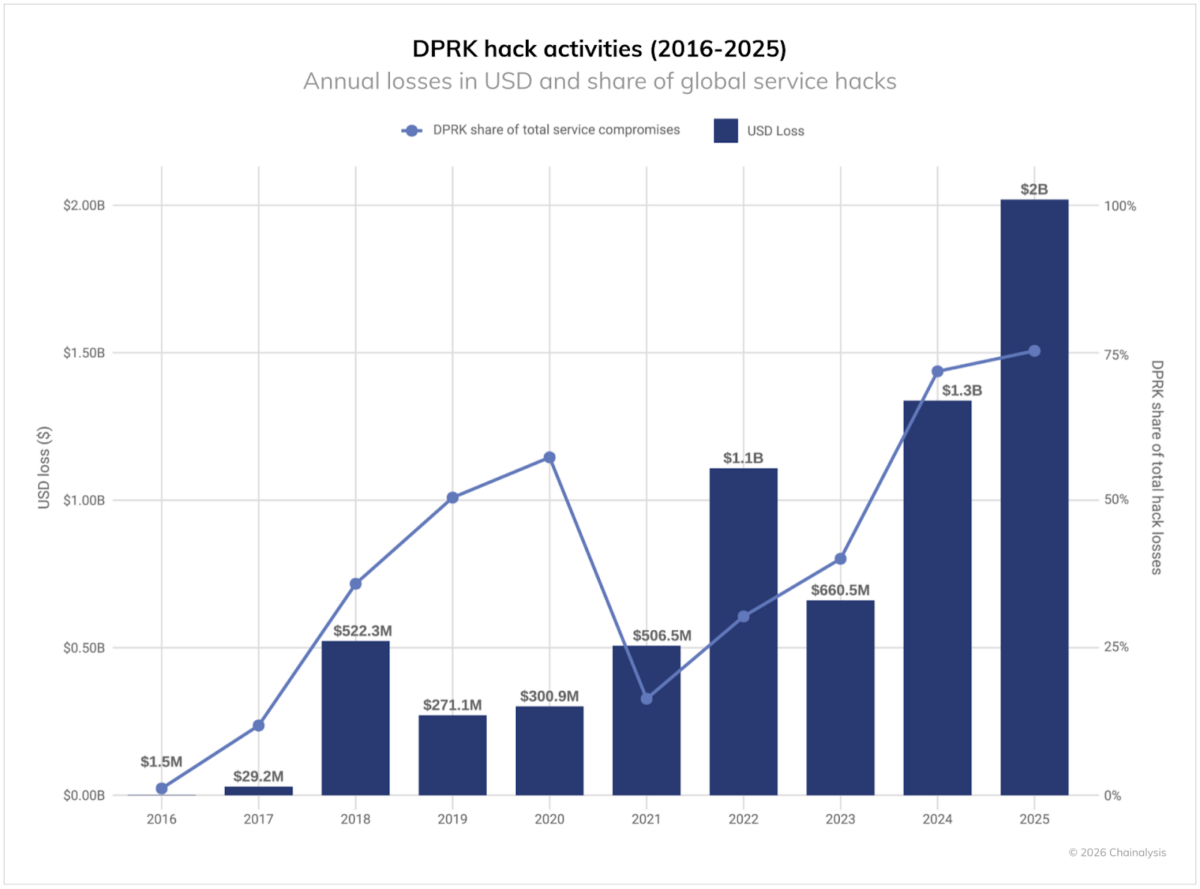

朝鲜将在2026年发动3亿美元的加密货币战争

据报道,此次黑客攻击是由与朝鲜有关联的攻击者实施的,但这绝非孤立事件。事实上,回顾过去几年一些最引人注目的黑客攻击事件,就会发现dent显然是一场规模更大的、由国家主导的行动的一部分。仅今年一年,Elliptic 就报告称,Drift 漏洞利用事件是第 18 起与朝鲜有关的加密货币盗窃案,使得今年迄今为止被盗资金总额超过 3 亿美元。如果放眼更远,来自单一国家的此类黑客攻击规模之大就令人难以忽视。去年,据 TRM Labs 统计,与朝鲜有关联的黑客窃取了价值 19.2 亿美元的加密货币,而Chainalysis 则给出了 20.2 亿美元的数字。这标志着该组织实施的黑客攻击数量同比增长了 51%,并使其历史总盗窃金额达到了 67.5 亿美元。

朝鲜在2025年占所有服务入侵事件的76%,创下历史新高,这意味着一个国家要为业内绝大多数的盗窃事件负责。在此背景下,Drift黑客事件(继2022年的Wormhole漏洞之后,目前是 Solana 生态系统中第二大漏洞)符合一系列攻击模式。.

特点在于其一致性。2025年2月发生的Bybit黑客事件是历史上最大的加密货币盗窃案,其作案手法几乎完全相同,defident工程攻击、账户被盗用和协调资金转移。TRM Labs指出,朝鲜的资金操纵者越来越依赖“中国洗钱网络”,在数小时内即可将资金转移到不同的加密货币链上。

Drift 攻击实际上揭示了一个由国家支持的团队运作的系统,这些团队开展了长达数周的行动,并且已经建立了侦察、人为操纵和全球洗钱基础设施。.

Ledger首席技术官警告:人工智能正将攻击成本“降至零”。

在 Drift 漏洞被盗四天后,Ledger 首席技术官 Charles Guillemet 向CoinDesk一些信息,这些信息重新定义了整个事件dent “发现漏洞并利用它们变得非常非常容易,”他说,“成本几乎为零。” Guillemet 没有点名 Drift,但他描述了其具体运作机制。人工智能不仅能帮助攻击者更快地发现代码漏洞,还能让社会工程攻击更具说服力,让网络钓鱼更加个性化,并使朝鲜黑客花费三周时间准备 Drift 漏洞的工作成本更低、规模更大。他还指出,防御方面也存在一个日益严重的问题:随着越来越多的开发者依赖人工智能生成的代码,漏洞的传播速度可能会超过人工审查的速度。“没有‘一键安全’,”他说,“我们将编写大量从设计之初就存在安全隐患的代码。” 过去一年,黑客攻击和漏洞利用造成了 14 亿美元的加密货币损失,Guillemet 预测,这一趋势只会更加陡峭,不会趋于平缓。

Drift 黑客事件是这一警告最清晰的例证。攻击者从未触及代码,而是瞄准了持有密钥的两名用户。人工智能无需破解智能trac,就能生成足够令人信服的借口,诱使多重签名者批准他们并不完全理解的交易。Guillemet 预计行业将出现分化:钱包和核心协议等关键系统将大力投资安全并进行调整,但更广泛的软件生态系统可能难以跟上步伐。他提出的解决方案,例如使用matic证明进行形式化验证和对私钥进行硬件隔离,在结构上是合理的,但需要一定的制度约束,而大多数 DeFi 协议(包括 Drift)尚未建立这种约束。“当使用不暴露于互联网的专用设备时,其安全性从设计上就更高,”他说道。Drift 安全委员会并没有这样的缓冲。仅仅两个签名、零时间锁和一个伪造的代币就足以构成攻击。.

接下来会发生什么:Drift 的复苏和行业应对措施

Drift Protocol 的未来走向尚不明朗,早期迹象已在业内引发分歧。事件发生后,Anatoly Yakovenko 提出了一种可能的恢复方案:向受影响用户空投类似 IOU 的代币,效仿 Bitfinex 在 2016 年遭遇 7200 万美元黑客攻击后的做法。.

这个想法很简单:先将损失社会化,如果协议恢复,再逐步偿还用户。但实际情况却截然不同。Drift 的总锁定价值 (TVL) 已削减近一半,充值和提现仍然暂停,而且与 Bitfinex 不同,它缺乏一个集中式的收入引擎来承担这些负债。这立即引发了反对:在这种情况下,IOU 代币有可能沦为纯粹的投机工具,且没有明确的赎回途径。.

与此同时,链上活动也引发了新的担忧。Onchain Lens 指出,在漏洞利用发生后不久,一个与 Drift 团队关联的钱包将 5625 万枚 DRIFT 代币(约合 244 万美元)转移到了包括 Bybit 和 Gate 在内的中心化交易所。这种转移通常预示着抛售压力即将到来,并引发了人们对流动性危机期间内部人员操纵的猜测。.

与此同时,攻击者的资金已经跨链转移,尤其是转移到了 Ethereum,这使得资金有效追回的可能性随着时间的dent 而不断降低。更广泛的影响是,此次事件不会止于 Drift 本身。它很可能会加速整个行业对 DeFi 治理的审查,从多重签名安全标准和时间锁要求到预言机设计和执行控制,无一例外。接下来的发展取决于三个变量:Drift 能否提出可信的恢复计划;能否 trac或冻结部分资金;以及这最终是否会促成结构性改革,还是仅仅成为行业又一次代价高昂的教训。.

如果你正在阅读这篇文章,你已经领先一步了。订阅我们的新闻简报,继续保持领先优势。