A Coreia do Norte fabricou um token falso para roubar US$ 286 milhões do protocolo Drift, e a inteligência artificial está tornando esses ataques mais baratos

O maior ataque hacker DeFi deste ano ocorreu na semana passada, em 1º de abril, quando o Drift Protocol, uma das maiores DEXs da rede solana , sofreu uma vulnerabilidade que resultou no desaparecimento de aproximadamente US$ 286 milhões do protocolo. O ataque foi atribuído a hackers ligados à Coreia do Norte e toda a operação durou apenas 10 segundos. O que impressiona nesse ataque, no entanto, é a sua meticulosidade. Nenhum código foi quebrado e nenhumtracinteligente apresentou falhas. Investigações de empresas de perícia forense em criptomoedas, como Elliptic e TRM Labs, apontam para um ataque muito mais calculado.

Os atacantes norte-coreanos passaram três semanas fabricando um token falso chamado CarbonVote, financiando-o com alguns milhares de dólares para que parecesse autêntico, enquanto simultaneamente manipulavam dois dos cinco signatários do Conselho de Segurança da Drift para que pré-assinassem autorizações ocultas que não compreendiam completamente. Em seguida, utilizaram um recurso Solana chamado "nonces duráveis" para manter essas assinaturas em reserva por mais de uma semana, aguardando o momento certo. Bastou uma única transação em 1º de abril.

Conforme observado pela Elliptic , este foi o 18º ataque hacker a criptomoedas ligado à Coreia do Norte somente neste ano, retirando cerca de US$ 300 milhões do setor. Quatro dias após o ataque, o CTO da Ledger declarou publicamente a natureza alarmante do ocorrido e que a inteligência artificial está reduzindo o custo de ataques como esse "a zero". Essa declaração é muito importante porque o ataque à Drift é um estudo de caso de como essas operações funcionam atualmente. Os atacantes não precisaram de uma vulnerabilidade zero-day ou de um criptógrafo de ponta. Tudo o que precisaram foi paciência, um token falso convincente e duas pessoas que pudessem ser manipuladas. O ataque, na verdade, expôs uma vulnerabilidade estrutural no DeFi como ele é hoje. DeFi está construindo uma infraestrutura bilionária protegida por pequenos grupos de pessoas que podem ser enganadas, enquanto os adversários estão se tornando cada vez melhores em fazer exatamente isso.

Como a Coreia do Norte roubou 286 milhões de dólares em 10 segundos

O ataque ao protocolo Drift foi uma exploração sofisticada que se estendeu por três semanas de preparação. A Bloomberg noticiou a violação pela primeira vez em 1º de abril, quando o protocolo Drift confirmou que aproximadamente US$ 286 milhões em ativos de usuários haviam sido desviados. Todo o esquema começou em 11 de março, quando o invasor retirou 10 ETH da Tornado Cash por volta das 9h da manhã, horário de Pyongyang, e os usou para implantar o token falso CarbonVote (CVT), um ativo completamente fictício com alguns milhares de dólares em liquidez e mantido ativo por meio de negociações fictícias.

Ao longo das duas semanas seguintes, entre 23 e 30 de março, o atacante abriu contas nonce duráveis, um recurso legítimo da Solana que permite que as transações sejam pré-assinadas e mantidas defi , sem expirar. Durante esse período, o atacante utilizou engenharia social para induzir dois dos cinco signatários multisig do Conselho de Segurança da Drift a aprovar transações que pareciam normais, mas que, como a TRM Labs confirmou posteriormente, continham autorizações ocultas para controle administrativo crítico.

A peça final caiu em 27 de março, quando o Drift migrou seu Conselho de Segurança para uma nova configuração de limite de 2/5 com bloqueio de tempo zero, conforme relatado pela BlockSec , o que basicamente removeu o único atraso que permitiria a alguém detectar o que estava por vir. Quando chegou o dia 1º de abril, a armadilha já estava totalmente armada há dias.

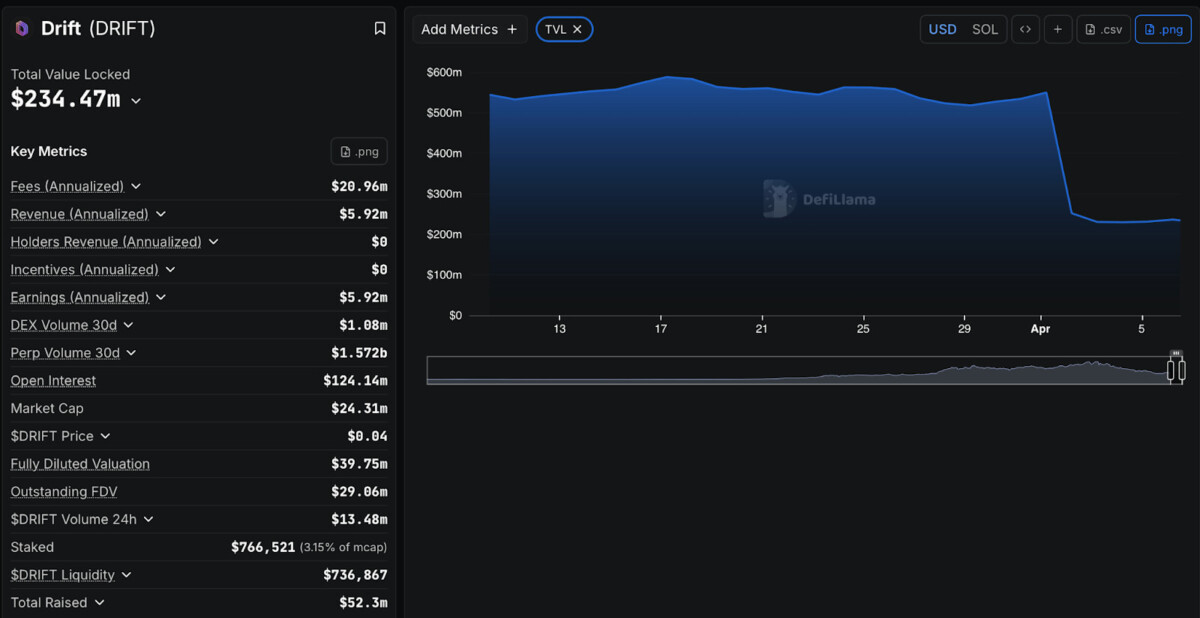

Em 1º de abril, o atacante usou essas aprovações pré-assinadas para listar o CarbonVote como garantia válida, inflacionou seu valor para centenas de milhões por meio de manipulação de preços de oráculos e assumiu o controle da governança. A partir daí, 31 transações de saque esvaziaram os cofres da Drift em questão de segundos. A maior parte sozinha incluiu mais de US$ 155 milhões em tokens JLP, além de dezenas de milhões em USDC, SOL, ETH e outros tokens de staking líquidos, e o Valor Total Bloqueado no protocolo despencou instantaneamente de cerca de US$ 550 milhões para menos de US$ 250 milhões.

A rapidez do ataque é apenas uma parte da história. Um plano detalhado que durou três semanas e terminou em um ataque de 10 segundos mostrou como a governança, e não o código, pode facilmente se tornar o elo mais fraco no DeFi.

A guerra criptográfica da Coreia do Norte, avaliada em US$ 300 milhões, em 2026

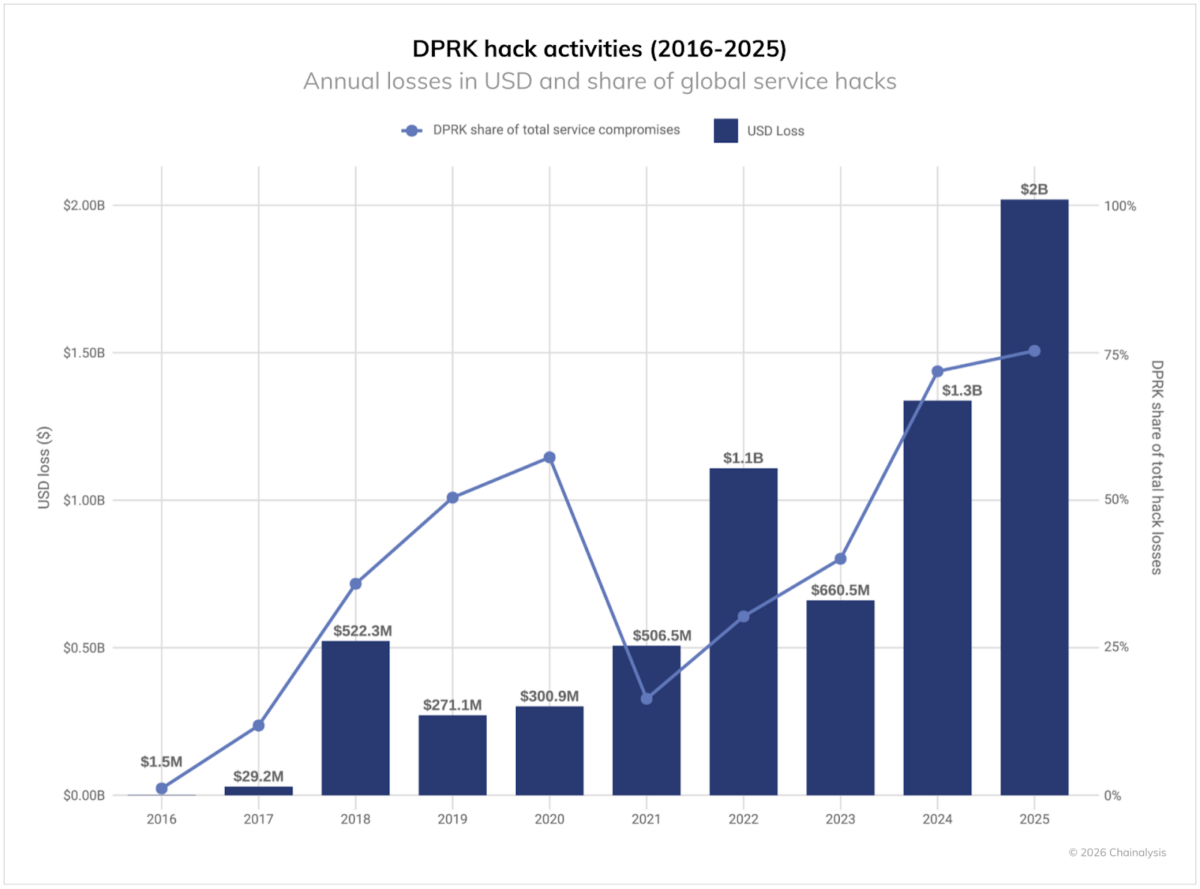

Este ataque cibernético, supostamente perpetrado por atacantes ligados à Coreia do Norte, não é de forma alguma um evento isolado. Na verdade, se analisarmos alguns dos ataques mais notórios dos últimos anos, torna-se evidente dent este faz parte de uma campanha muito maior, orquestrada por um Estado. Só este ano, a Elliptic relatou que a exploração da vulnerabilidade Drift representa o 18º roubo de criptomoedas atribuído à Coreia do Norte, elevando o valor total desviado para mais de US$ 300 milhões até agora neste ano. Se olharmos para além deste ano, a escala desses ataques provenientes de um único país torna-se difícil de ignorar. No ano passado, agentes ligados à Coreia do Norte roubaram entre US$ 1,92 bilhão, segundo a TRM Labs, enquanto a Chainalysis estima esse valor em US$ 2,02 bilhões em criptomoedas. Isso representou um aumento de 51% em relação ao ano anterior no número de ataques realizados por esse grupo, elevando o total roubado para US$ 6,75 bilhões.

A Coreia do Norte foi responsável por um recorde de 76% de todas as violações de segurança de serviços em 2025, o que significa que um único país é responsável pela esmagadora maioria dos roubos que ocorrem no setor. Nesse contexto, o ataque ao Drift, que agora é a segunda maior vulnerabilidade explorada no ecossistema Solana depois da violação do Wormhole em 2022, se encaixa em um padrão de ataques.

O que defi esse padrão é a consistência. O ataque à Bybit em fevereiro de 2025, o maior roubo de criptomoedas da história, teve configurações quase idênticas dent incluíam engenharia social, acesso comprometido e troca coordenada de fundos. A TRM Labs observa que os operadores da Coreia do Norte dependem cada vez mais de redes de "lavagem de dinheiro chinesas" para transferir fundos entre diferentes blockchains em questão de horas.

O ataque Drift revela, na verdade, um sistema de equipes apoiadas por estados que executam operações de várias semanas, com infraestrutura já estabelecida para reconhecimento, manipulação humana e lavagem de dinheiro em escala global.

Inteligência artificial está reduzindo os custos de ataques a "zero", alerta o diretor de tecnologia da Ledger

Quatro dias após o ataque ao Drift, o CTO da Ledger, Charles Guillemet, disse ao CoinDesk algo que reformulou todo o incidente dent "Encontrar vulnerabilidades e explorá-las se torna muito, muito fácil", afirmou. "O custo está caindo a zero." Guillemet não mencionou o Drift, mas descreveu seu funcionamento exato. A IA não apenas ajuda os atacantes a encontrar bugs de código mais rapidamente, como também torna a engenharia social mais convincente, o phishing mais personalizado e o trabalho de preparação que os operadores norte-coreanos levaram três semanas para realizar no Drift mais barato e escalável em uma ordem de magnitude. Ele também apontou para um problema agravante no lado da defesa: à medida que mais desenvolvedores dependem de código gerado por IA, as vulnerabilidades podem se espalhar mais rápido do que os revisores humanos conseguem detectá-las. "Não existe um botão 'tornar seguro'", disse ele. "Vamos produzir muito código que será inseguro por natureza." Ataques cibernéticos e explorações de vulnerabilidades causaram perdas de US$ 1,4 bilhão em criptomoedas no último ano, e a projeção de Guillemet é de que a curva se acentue, em vez de se achatar.

O ataque ao Drift é a prova de conceito mais clara para esse alerta. Os atacantes nunca tocaram no código; eles visaram os dois humanos que detinham as chaves. A IA não precisa quebrar umtracinteligente se puder gerar um pretexto convincente o suficiente para enganar um signatário multisig e fazê-lo aprovar uma transação que ele não entende completamente. Guillemet prevê uma divisão no setor: sistemas críticos, como carteiras e protocolos principais, investirão pesadamente em segurança e se adaptarão, mas grande parte do ecossistema de software mais amplo poderá ter dificuldades para acompanhar o ritmo. Suas soluções recomendadas — verificação formal usando provasmatice isolamento de hardware para chaves privadas — são estruturalmente sólidas, mas exigem um nível de disciplina institucional que a maioria dos protocolos DeFi , incluindo o Drift, ainda não implementou. "Quando você tem um dispositivo dedicado não exposto à internet, ele é mais seguro por natureza", disse ele. O Conselho de Segurança do Drift não tinha essa proteção. Duas assinaturas, nenhum bloqueio de tempo e um token falso foram suficientes.

O que acontece a seguir: a recuperação da Drift e a resposta da indústria

O futuro do Drift Protocol ainda é incerto, e os primeiros sinais já dividem o setor. Logo após o ocorrido, Anatoly Yakovenko sugeriu uma possível estratégia de recuperação: distribuir tokens via airdrop aos usuários afetados, seguindo o modelo adotado pela Bitfinex em 2016 após o ataque hacker que custou US$ 72 milhões.

A ideia é simples: socializar as perdas agora e reembolsar os usuários ao longo do tempo, caso o protocolo se recupere. Mas o contexto é bem diferente. O TVL (Valor Total Perdido) da Drift foi reduzido quase pela metade, depósitos e saques permanecem suspensos e, diferentemente da Bitfinex, a plataforma não possui um mecanismo de receita centralizado para garantir o cumprimento dessas obrigações. Isso gerou uma reação imediata: os tokens IOU, nesse caso, correm o risco de se tornarem instrumentos puramente especulativos, sem um caminho claro para o resgate.

Ao mesmo tempo, a atividade on-chain está levantando novas preocupações. A Onchain Lens sinalizou que uma carteira ligada à equipe da Drift movimentou 56,25 milhões de tokens DRIFT (≈US$ 2,44 milhões) para exchanges centralizadas, incluindo Bybit e Gate, logo após a exploração da vulnerabilidade, uma movimentação que normalmente precede a pressão vendedora e alimentou especulações sobre posicionamento privilegiado durante uma crise de liquidez.

Entretanto, os fundos do atacante já foram transferidos entre blockchains, principalmente para Ethereum, reduzindo a probabilidade de uma recuperação significativa a cada dia que passa. A implicação mais ampla é que estedent não terminará com a Drift. É provável que acelere o escrutínio em toda a indústria em torno da própria governança DeFi , desde os padrões de segurança multisig e requisitos de bloqueio temporal até o design de oráculos e controles de execução. O que acontecerá a seguir depende de três variáveis: se a Drift conseguirá apresentar um plano de recuperação crível, se alguma parte dos fundos poderá ser tracou congelada e se isso finalmente forçará uma reforma estrutural ou se tornará apenas mais uma lição cara que a indústria deixará para trás.

As mentes mais brilhantes do mundo das criptomoedas já leem nossa newsletter. Quer participar? Junte-se a elas .