A funcionalidade de memorandos Solana foi explorada para executar malware oculto

Os hackers estão abandonando os servidores tradicionais e utilizando sistemas descentralizados para atacar desenvolvedores e roubar seus fundos em criptomoedas. Eles estão substituindo completamente os servidores de comando e controle (C2) tradicionais por opções descentralizadas.

Neste ataque, o malware explora a blockchain Solana . Ele utiliza o campo "memo" das transações Solana para executar um malware furtivo que rouba dados de carteiras de criptomoedas e até mesmo frases de recuperação de carteiras de hardware.

O campo de memorando foi originalmente projetado para anotações simples de transações, mas agora os atacantes o utilizam como uma camada de comunicação oculta. Isso transforma um recurso público do blockchain em um canal secreto para controle de malware.

Memorandos descentralizados como os da Solanasão públicos e permanentes, não podendo ser removidos por nenhuma entidade individual. Além disso, atacantes podem atualizar as instruções sem alterar o malware.

A campanha é considerada uma nova versão do malware GlassWorm, que está ativo pelo menos desde 2022.

Os memorandos Solana funcionam como um resolvedor de ponto morto

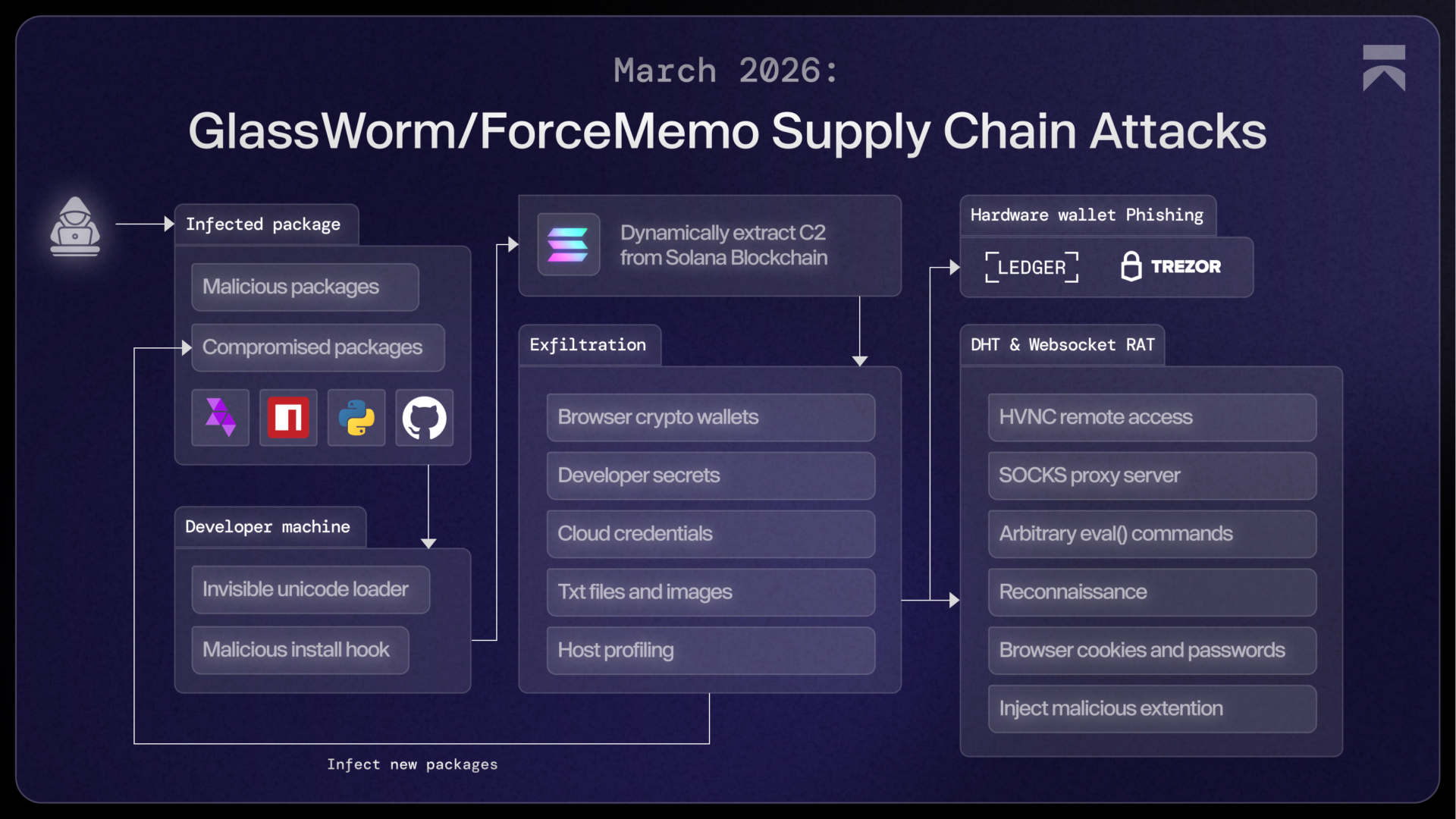

De acordo com pesquisadores de segurança da Aikido, o ataque possui três estágios ou três cargas úteis. O primeiro estágio/carga útil é apenas um ponto de entrada. Ele começa quando um desenvolvedor instala um pacote malicioso de repositórios de código aberto como npm, PyPI, GitHub ou os marketplaces Open VSX.

O malware verifica se a configuração regional do sistema é russa e, em caso afirmativo, interrompe o ataque. Isso ocorre porque os atacantes provavelmente estão baseados na Rússia e não querem ser pegos pelas autoridades. Uma vez instalado, o malware utiliza a blockchain Solana para obter o endereço IP do servidor de comando e controle (C2) do atacante. Ele procura por uma transação específica na Solana que contenha o endereço IP do servidor C2 no campo de memorando.

O malware então se conecta ao servidor C2 e inicia a segunda etapa do ataque. Nessa etapa, o malware busca dados criptográficos como frases-semente, chaves privadas e até mesmo capturas de tela de carteiras. Ele tem como alvo carteiras de extensão de navegador como MetaMask , Phantom, Coinbase, Exodus, Binance , Ronin, Keplr e outras.

O malware também busca dados do navegador, como sessões de login, tokens de sessão e acesso à nuvem. Isso significa que ele pode acessar contas de exchanges centralizadas, npm, GitHub e AWS.

Após coletar os dados, o malware os compacta em um arquivo ZIP e os envia para o servidor do atacante.

Carteiras de hardware são alvo de ataques de phishing

A última carga útil se divide em duas partes. A primeira parte é um binário .NET que procura por carteiras de hardware como Ledger e Trezor. Se encontrar uma, exibe uma mensagem de erro falsa que engana o usuário para que ele insira sua frase de recuperação.

A segunda parte é um RAT (trojan de acesso remoto) em JavaScript baseado em WebSocket que rouba dados do navegador. Ele também instala uma extensão falsa do Chrome que monitora sites específicos, como corretoras, e rouba cookies em tempo real. O download é feito por meio de um evento do Google Agenda, que funciona como um resolvedor de entrega oculta. Essa abordagem permite que o atacante oculte o servidor real, burle os filtros de segurança e atue como uma camada de entrega indireta.

Ao contrário da segunda etapa, em que o malware apenas rouba dados do navegador, este RAT tem controle em tempo real. Ele permanece ativo e monitora o navegador. Captura novos cookies, tracsessões ativas, como contas Exchange conectadas, registra as teclas digitadas e tira capturas de tela. Além disso, permite que o atacante execute comandos na máquina da vítima.

É difícil remover o GlassWorm. O malware consegue se reinstalar e sobreviver a reinicializações. Ele também usa métodos alternativos, como buscas em DHT (Tabela Hash Distribuída) e memos Solana para encontrar o servidor de controle.

Como não existe um servidor central e os dados são compartilhados por vários computadores, torna-se difícil para os defensores bloquear o ataque no nível da rede.

As mentes mais brilhantes do mundo das criptomoedas já leem nossa newsletter. Quer participar? Junte-se a elas .