Corea del Norte fabricó un token falso para robar 286 millones de dólares del protocolo Drift, y la IA está abaratando estos ataques

El mayor hackeo DeFi de este año tuvo lugar la semana pasada, el 1 de abril, cuando Drift Protocol, uno de los DEX más grandes de la red solana , sufrió una vulnerabilidad que provocó la desaparición de aproximadamente 286 millones de dólares del protocolo. El ataque estuvo vinculado a hackers con conexiones norcoreanas y se desarrolló en tan solo 10 segundos. Lo asombroso de este hackeo fue su meticulosidad. No se rompió ningún código ni se vulneró ningúntracinteligente. Las investigaciones de empresas de análisis forense de criptomonedas como Elliptic y TRM Labs apuntan a un hackeo mucho más calculado.

Los atacantes norcoreanos dedicaron tres semanas a fabricar un token falso llamado CarbonVote, inyectándole miles de dólares para que pareciera real, mientras que, simultáneamente, manipulaban a dos de los cinco firmantes del Consejo de Seguridad de Drift para que firmaran previamente autorizaciones ocultas que no comprendían del todo. Posteriormente, utilizaron una función Solana llamada "nonces duraderos" para mantener esas firmas en reserva durante más de una semana, esperando el momento oportuno. Todo lo que necesitó fue una sola transacción el 1 de abril.

Como señaló Elliptic , este ataque fue el decimoctavo hackeo de criptomonedas vinculado a Corea del Norte solo este año, sustrayendo alrededor de 300 millones de dólares del sector. Cuatro días después del hackeo, el CTO de Ledger declaró públicamente la naturaleza alarmante del ataque y cómo la IA está reduciendo el costo de ataques como este a cero. Esta declaración es muy importante porque el hackeo de Drift es un caso de estudio sobre cómo funcionan estas operaciones actualmente. Los atacantes no necesitaron una vulnerabilidad de día cero ni un criptógrafo de primer nivel. Solo necesitaron paciencia, un token falso convincente y dos personas a las que pudieran manipular. El hackeo expuso la vulnerabilidad estructural de DeFi tal como está hoy. DeFi está construyendo una infraestructura multimillonaria protegida por pequeños grupos de personas que pueden ser engañadas, mientras que los adversarios se vuelven cada vez mejores en eso.

Cómo Corea del Norte robó 286 millones de dólares en 10 segundos

El ataque al protocolo Drift fue una explotación sofisticada que requirió tres semanas de preparación. Bloomberg informó por primera vez de la brecha el 1 de abril, cuando el protocolo Drift confirmó que se habían sustraído aproximadamente 286 millones de dólares en activos de usuarios. En realidad, todo el plan comenzó el 11 de marzo, cuando el atacante extrajo 10 ETH de Tornado Cash alrededor de las 9 a. m. (hora de Pyongyang) y los utilizó para desplegar el token falso CarbonVote (CVT), un activo completamente ficticio con una liquidez inicial de unos pocos miles de dólares y mantenido activo mediante operaciones ficticias.

Durante las dos semanas siguientes, entre el 23 y el 30 de marzo, el atacante abrió cuentas nonce duraderas, una función legítima de la Solana que permite que las transacciones se firmen previamente y se mantengan defi sin caducar. Durante este período, el atacante manipuló a dos de los cinco firmantes multifirma del Consejo de Seguridad de Drift para que aprobaran transacciones que parecían normales, pero que, como TRM Labs , contenían autorizaciones ocultas para un control administrativo crítico.

El golpe de gracia llegó el 27 de marzo, cuando Drift migró su Consejo de Seguridad a una nueva configuración de umbral 2/5 con bloqueo de tiempo cero, según informó BlockSec , lo que eliminó el único retraso que habría permitido a alguien anticiparse a lo que se avecinaba. Para el 1 de abril, la trampa ya llevaba días completamente preparada.

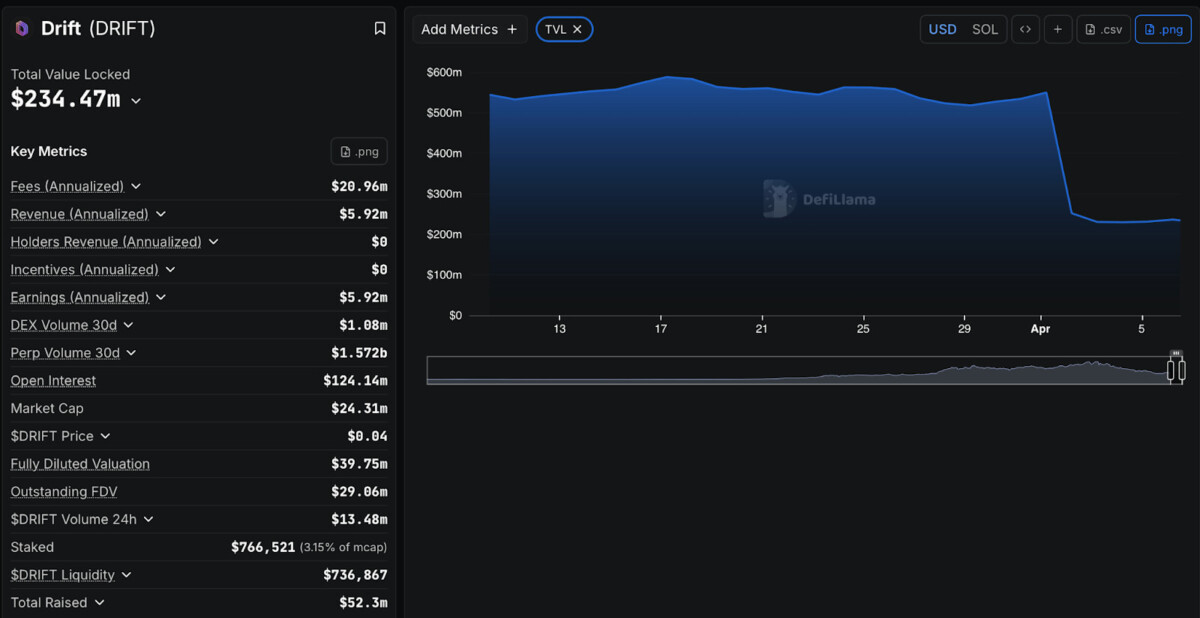

El 1 de abril, el atacante utilizó esas aprobaciones pre-firmadas para incluir CarbonVote como garantía válida, infló su valor hasta cientos de millones mediante la manipulación de precios de oráculos y se apoderó de la gobernanza. A partir de ahí, 31 transacciones de retiro vaciaron las bóvedas de Drift en cuestión de segundos. La mayor parte, por sí sola, incluía más de 155 millones de dólares en tokens JLP, junto con decenas de millones en USDC, SOL, ETH y otros tokens de staking líquidos que fueron retirados, y el valor total bloqueado en el protocolo se desplomó instantáneamente de alrededor de 550 millones de dólares a menos de 250 millones de dólares.

La rapidez de este ataque es solo una parte de la historia. Un plan detallado que duró hasta tres semanas y que terminó en un ataque de 10 segundos demostró lo fácil que es que la gobernanza, y no el código, se convierta en el eslabón más débil de DeFi.

La guerra criptográfica de Corea del Norte de 300 millones de dólares en 2026

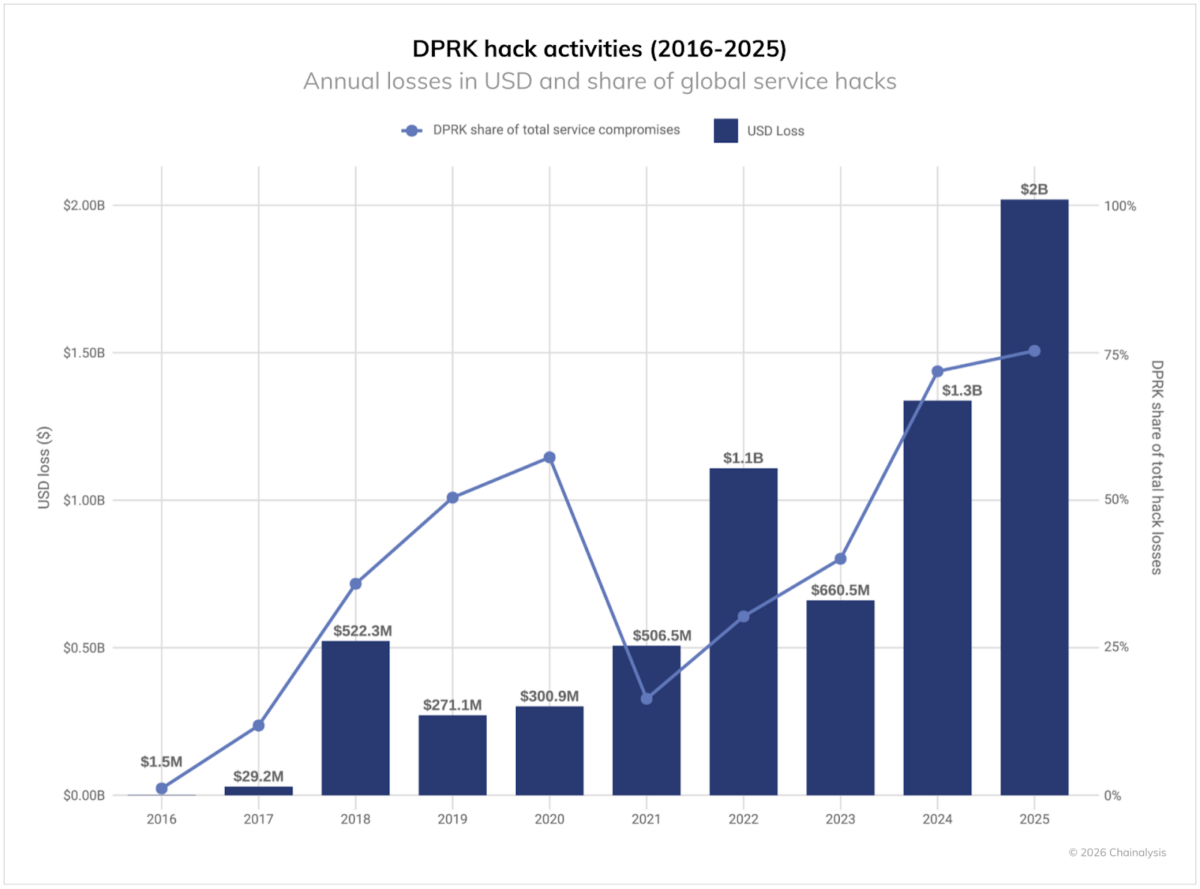

Este ataque informático, presuntamente perpetrado por atacantes vinculados a Corea del Norte, no es un caso aislado. De hecho, si se analizan algunos de los ataques más sonados de los últimos años, resulta evidente dent forma parte de una campaña mucho mayor, impulsada por el Estado. Solo este año, Elliptic ha informado que la vulnerabilidad de Drift se convierte en el decimoctavo robo de criptomonedas atribuido a la RPDC, elevando el total de fondos sustraídos a más de 300 millones de dólares en lo que va del año. Si se mira más allá de este año, la magnitud de estos ataques provenientes de un solo país se vuelve innegable. El año pasado, los actores vinculados a Corea del Norte robaron entre 1920 millones de dólares, según TRM Labs, mientras que Chainalysis sitúa esta cifra en 2020 millones de dólares en criptomonedas. Esto representó un aumento interanual del 51 % en los ataques llevados a cabo por este grupo y elevó su robo total a 6750 millones de dólares.

Corea del Norte representó un récord del 76 % de todas las vulneraciones de servicios en 2025, lo que significa que un solo país es responsable de la inmensa mayoría de los robos que se producen en el sector. En este contexto, el ataque a Drift, que ahora es la segunda mayor vulnerabilidad dentro del ecosistema Solana después de la brecha de Wormhole en 2022, se inscribe en un patrón de ataques.

Lo que defi ese patrón es la consistencia. El hackeo de Bybit en febrero de 2025, el mayor robo de criptomonedas de la historia, tuvo configuraciones casi idénticas dent incluían ingeniería social, acceso comprometido e intercambio coordinado de fondos. TRM Labs señala que los operadores de la RPDC dependen cada vez más de redes de "lavandería china" para transferir fondos entre diferentes cadenas en cuestión de horas.

El ataque a Drift revela un sistema de equipos respaldados por el Estado que llevan a cabo operaciones de varias semanas de duración, con una infraestructura ya establecida de reconocimiento, manipulación humana y blanqueo de dinero a nivel global.

La IA está reduciendo los costes de los ataques "a cero": advierte el CTO de Ledger

Cuatro días después del ataque a Drift, el director de tecnología de Ledger, Charles Guillemet, declaró a CoinDesk algo que cambió por completo el dent . «Encontrar vulnerabilidades y explotarlas se vuelve realmente muy fácil», afirmó. «El coste se está reduciendo a cero». Guillemet no mencionó a Drift por su nombre, pero describió su funcionamiento exacto. La IA no solo ayuda a los atacantes a encontrar errores de código más rápidamente, sino que también hace que la ingeniería social sea más convincente, el phishing más personalizado y que el trabajo de preparación que los operadores norcoreanos dedicaron durante tres semanas a Drift sea mucho más económico y escalable. También señaló un problema creciente en el ámbito de la defensa: a medida que más desarrolladores dependen del código generado por IA, las vulnerabilidades podrían propagarse más rápido de lo que los revisores humanos pueden detectarlas. «No existe un botón para "hacerlo seguro"», declaró. «Vamos a producir mucho código que será inseguro por diseño». Los ataques informáticos y las vulnerabilidades provocaron pérdidas de criptomonedas por valor de 1.400 millones de dólares durante el último año, y la proyección de Guillemet es que la curva se acentuará, no se aplanará.

El hackeo de Drift es la prueba de concepto más clara para esa advertencia. Los atacantes nunca tocaron el código, se dirigieron a los dos humanos que tenían las claves. La IA no necesita romper untracinteligente si puede generar un pretexto lo suficientemente convincente como para engañar a un firmante multifirma y lograr que apruebe una transacción que no comprende del todo. Guillemet espera que la industria se divida: los sistemas críticos como las billeteras y los protocolos centrales invertirán fuertemente en seguridad y se adaptarán, pero gran parte del ecosistema de software más amplio podría tener dificultades para mantenerse al día. Sus soluciones recomendadas, la verificación formal mediante pruebasmaticy el aislamiento de hardware para las claves privadas, son estructuralmente sólidas, pero requieren un nivel de disciplina institucional que la mayoría de los protocolos DeFi , incluido Drift, aún no han incorporado. "Cuando tienes un dispositivo dedicado que no está expuesto a Internet, es más seguro por diseño", dijo. El Consejo de Seguridad de Drift no tenía tal protección. Dos firmas, bloqueo de tiempo cero y un token falso fue todo lo que se necesitó.

¿Qué sucederá después?: La recuperación de Drift y la respuesta de la industria

El futuro de Drift Protocol es incierto y las primeras señales ya están generando controversia en el sector. Inmediatamente después, Anatoly Yakovenko sugirió una posible vía de recuperación: distribuir tokens mediante un airdrop a los usuarios afectados, imitando la estrategia de Bitfinex en 2016 tras el hackeo de 72 millones de dólares.

La idea es simple: socializar las pérdidas ahora y reembolsar a los usuarios con el tiempo si el protocolo se recupera. Pero el contexto es muy diferente. El valor total bloqueado (TVL) de Drift se ha reducido casi a la mitad, los depósitos y retiros siguen suspendidos y, a diferencia de Bitfinex, carece de un motor de ingresos centralizado que respalde esas obligaciones. Esto ha provocado un rechazo inmediato: los tokens IOU, en este caso, corren el riesgo de convertirse en instrumentos puramente especulativos sin una vía clara de redención.

Al mismo tiempo, la actividad en la cadena de bloques está generando nuevas preocupaciones. Onchain Lens señaló que una billetera vinculada al equipo de Drift transfirió 56,25 millones de tokens DRIFT (aproximadamente 2,44 millones de dólares) a exchanges centralizados como Bybit y Gate poco después de la vulnerabilidad, una acción que suele preceder a la presión vendedora y que ha alimentado la especulación sobre el posicionamiento de personas con información privilegiada durante una crisis de liquidez.

Mientras tanto, los fondos del atacante ya se han transferido a través de diferentes cadenas, sobre todo a Ethereum, lo que reduce la probabilidad de una recuperación significativa con cada día que pasa. La implicación más amplia es que estedent no terminará con Drift. Es probable que acelere el escrutinio generalizado de la industria en torno a la gobernanza DeFi , desde los estándares de seguridad de multifirma y los requisitos de bloqueo temporal hasta el diseño de oráculos y los controles de ejecución. Lo que suceda a continuación depende de tres variables: si Drift puede presentar un plan de recuperación creíble, si se puede traco congelar alguna parte de los fondos, y si esto finalmente fuerza una reforma estructural o se convierte simplemente en otra lección costosa que la industria deja de lado.

Hay un punto medio entre dejar el dinero en el banco y arriesgarse en criptomonedas. Empieza con este video gratuito sobre finanzas descentralizadas .