Google Quantum AI advierte sobre riesgos cuánticos para el cifrado de billeteras criptográficas, aumentando las preocupaciones de vulnerabilidad

- Google Quantum AI publicó un documento técnico el martes, advirtiendo que la encriptación de las carteras de criptomonedas podría ser descifrada en nueve minutos.

- El documento muestra una mejora de 20 veces en la eficiencia para descifrar carteras de criptomonedas.

- Aproximadamente 1.7 millones de Bitcoins inactivos de la era Satoshi y 20.5 millones de ETH están en riesgo "en reposo".

Google Quantum AI publicó un documento técnico el martes, advirtiendo a la industria de las criptomonedas sobre amenazas que podrían descifrar carteras encriptadas en menos de 10 minutos bajo escenarios avanzados de computación cuántica. Los recursos cuánticos actualizados de Google muestran una mejora de 20 veces en la eficiencia para descifrar la encriptación de carteras, poniendo en riesgo aproximadamente 1.7 millones de Bitcoin (BTC) inactivos y 20.5 millones de Ethereum (ETH) inactivos.

Google advierte cómo la computación cuántica podría romper la encriptación de carteras de criptomonedas en menos de 10 minutos

La división de tecnologías de computación cuántica de Google, Google Quantum AI, publicó un documento técnico titulado "Protegiendo las criptomonedas mediante la divulgación responsable de vulnerabilidades cuánticas" el martes, que es básicamente una advertencia a la industria de las criptomonedas contra la computación cuántica. El documento revela que las Computadoras Cuánticas Relevantes Criptográficamente (CRQCs) con reloj rápido pueden eludir la encriptación de 256 bits basada en Criptografía de Curva Elíptica (ECC).

Dado que estas CRQCs están en un estado preparado, donde la primera mitad del algoritmo de Shor está precomputada, el tiempo requerido para descifrar la encriptación se reduce a entre 9 y 12 minutos bajo ciertos escenarios de amenaza.

Tipos de computadoras cuánticas y amenazas

El hardware de las CRQCs podría ser un reloj rápido usando máquinas superconductoras o fotónicas para descifrado con restricción de tiempo, o un reloj lento usando átomos neutros o trampas de iones para amenazar carteras inactivas.

Los ataques se dividen principalmente en tres tipos: "ataques en reposo", que apuntan a claves públicas expuestas durante mucho tiempo en carteras inactivas o reutilizadas, "ataques en gasto", que interceptan una transacción y rompen la clave antes de que se mine el bloque, y "ataques en configuración", que crean puertas traseras reutilizables en un protocolo.

Amenaza cuántica para Bitcoin y Ethereum inactivos

Las CRQCs de reloj lento representan una amenaza para la historia fragmentada de seguridad de Bitcoin, incluyendo la actualización Taproot (P2TR) de 2021, que trajo características avanzadas pero abandonó la práctica de ocultar claves públicas detrás de hashes. Esto ha hecho vulnerables las direcciones modernas y de la era Satoshi, poniendo en riesgo más de 1.7 millones de BTC en direcciones de la "era Satoshi" y un total de 2.3 millones de BTC inactivos frente a ataques en reposo.

En el caso de Ethereum, la lógica programable ejecutada a través de contratos inteligentes y las múltiples capas de Aplicaciones Descentralizadas (dApps) crean una superficie de ataque mayor. Estas incluyen Vulnerabilidad de Cuenta, que afecta a 20.5 millones de ETH con claves públicas expuestas, Vulnerabilidad de Administrador, Vulnerabilidad de Código, Vulnerabilidad de Consenso y Vulnerabilidad de Disponibilidad de Datos.

Según el documento, "La comunidad pronto enfrentará decisiones difíciles y sin precedentes respecto al destino de estos activos, forzando compromisos entre la inmutabilidad de los derechos criptográficos de propiedad y la estabilidad económica de la red."

El documento insta a la industria de las criptomonedas a hacer una transición completa hacia la Criptografía Post-Cuántica (PQC), ya que múltiples analistas creen que el Día Cuántico, cuando las computadoras cuánticas romperán la encriptación blockchain, podría ser tan pronto como en 2032.

Según Justin Drake, investigador de la Fundación Ethereum, "Existe al menos un 10% de probabilidad de que para 2032 una computadora cuántica recupere una clave privada secp256k1 ECDSA a partir de una clave pública expuesta."

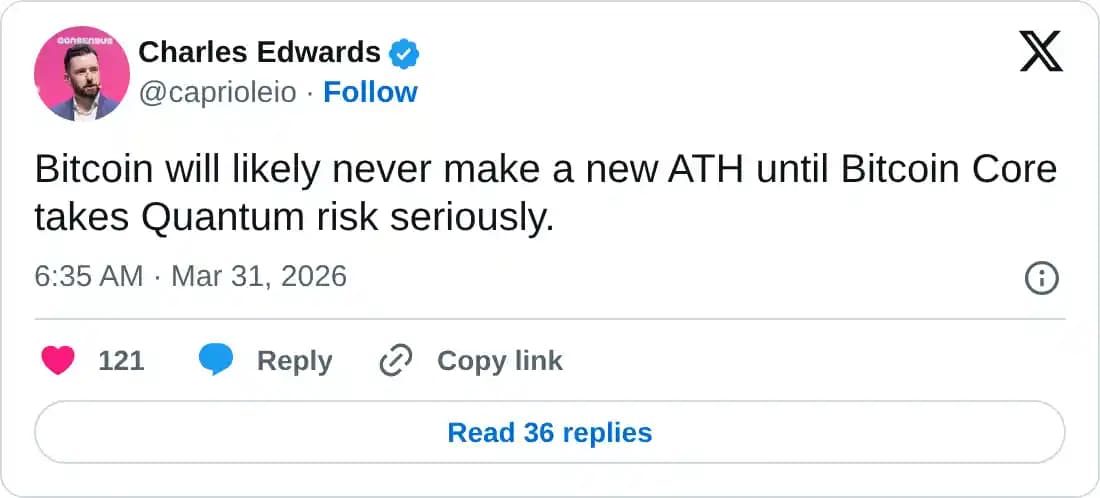

Mientras tanto, Charles Edwards, fundador de Capriole Investments, ha compartido en X que las probabilidades del Día Q para 2032 han alcanzado el 85% y que "Bitcoin probablemente nunca alcanzará un nuevo máximo histórico hasta que Bitcoin Core tome en serio el riesgo cuántico."

Necesidad de la década: medidas post-cuánticas

La propuesta BIP-360 de Bitcoin planea reemplazar la opción de ruta de clave de Taproot con Pay-to-Merkle-Root (P2MR) para minimizar la exposición a la curva elíptica. Esta reducción de la exposición de la clave pública sería el paso inicial hacia una renovación criptográfica para abordar la amenaza cuántica.

Por otro lado, la hoja de ruta de la Fundación Ethereum describe un plan de cuatro forks (I, J, L y M) como parte de sus medidas de seguridad cuántica, que podrían entrar en vigor a partir de 2029. Los nombres aún están por determinarse, pero la inicial I probablemente introducirá claves públicas seguras contra ataques cuánticos, J podría implementar firmas seguras cuánticamente, L podría lanzar pruebas de conocimiento cero resistentes a la computación cuántica, y M extendería estas características a la Capa 2.

Considerando que Ethereum lidera la tokenización de activos del mundo real y otras narrativas importantes de DeFi, una amenaza a su red blockchain podría descarrilar el cambio on-chain del mercado financiero tradicional.

En resumen, la amenaza cuántica está más cerca de lo anticipado, y el documento técnico de Google podría dar inicio a la carrera por la Criptografía Post-Cuántica (PQC), desviando a los equipos centrales de las características funcionales.