Buscar...

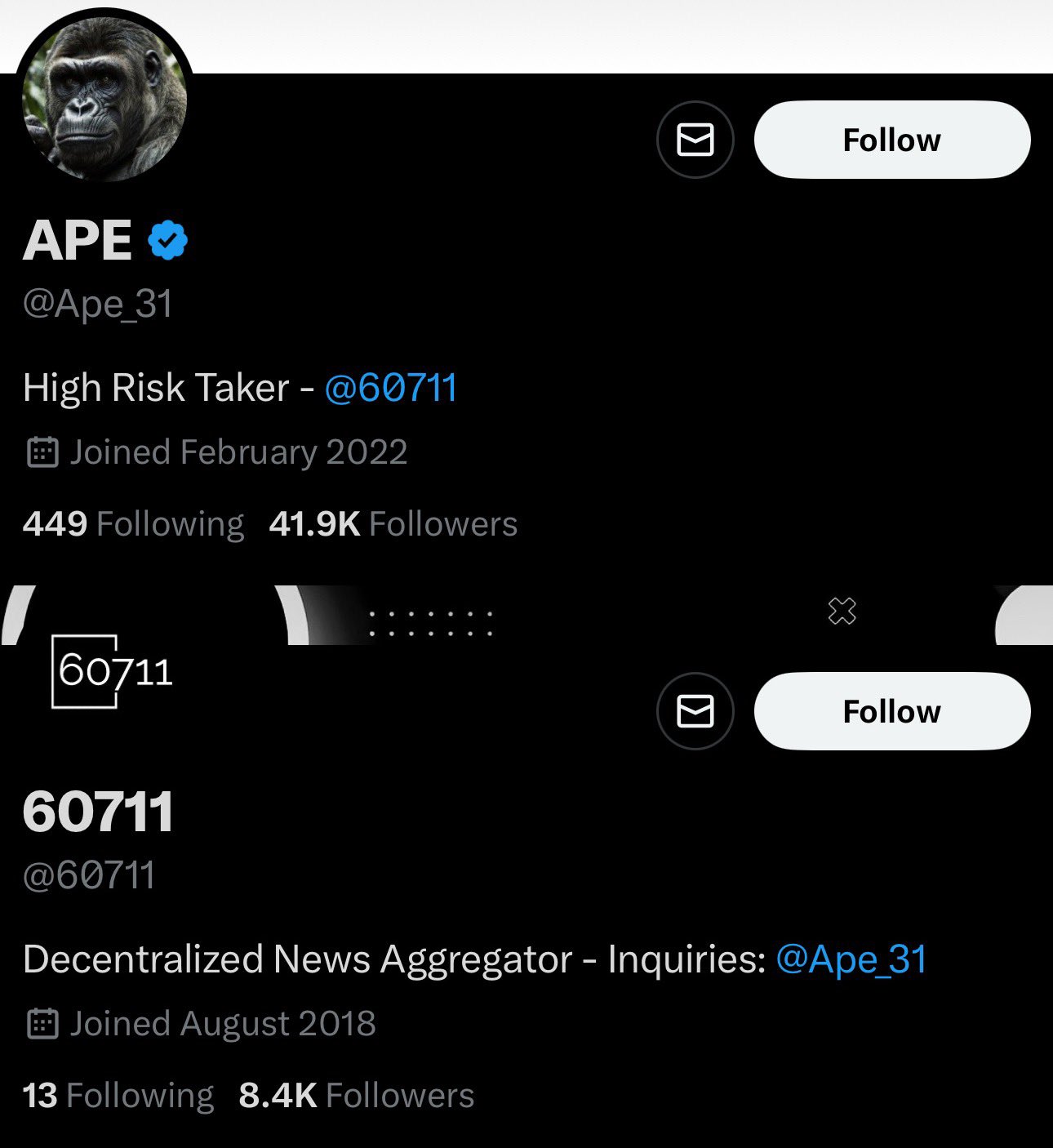

Un estafador con sede en el Reino Unido, que opera bajo los nombres de Twitter @ape_31 y @60711, ha robado más de 650.000 dólares de más de 250 usuarios desprevenidos en Twitter (X) durante el año pasado.

Las investigaciones del detective de blockchain ZachXBT muestran que el estafador engañó a las víctimas publicando capturas de pantalla falsas de pérdidas y ganancias (PNL) de una cuenta de demostración de Bybit y utilizó una cuenta de noticias falsa para canalizar a las víctimas para que pagaran por servicios falsos.

Una vez que el estafador recibió el pago, inmediatamente bloqueó a sus víctimas, cortando todo contacto.

Ape 31 apuntó a los usuarios respondiendo a cuentas grandes y publicando regularmente capturas de pantalla de PNL para falsificar la participación.

La estafa implicaba ofrecer servicios pagos de copy trading, donde se engañaba a los usuarios para que pagaran tarifas de entre 250 y 500 dólares.

Después de recibir el pago, el estafador pedía fondos adicionales con el pretexto de administrarlos, alegando que el proceso estaba libre de riesgos.

Las víctimas fueron bloqueadas tanto en Telegram como en Twitter una vez que enviaron su dinero.

Víctimas atraídas con transacciones falsas y estafas

Una víctima pagó 500 dólares a Ape 31 por un servicio de copiado. Después de eso, Ape 31 exigió 20.000 dólares, prometiendo negociar con un “precio de liquidación cero” en su nombre.

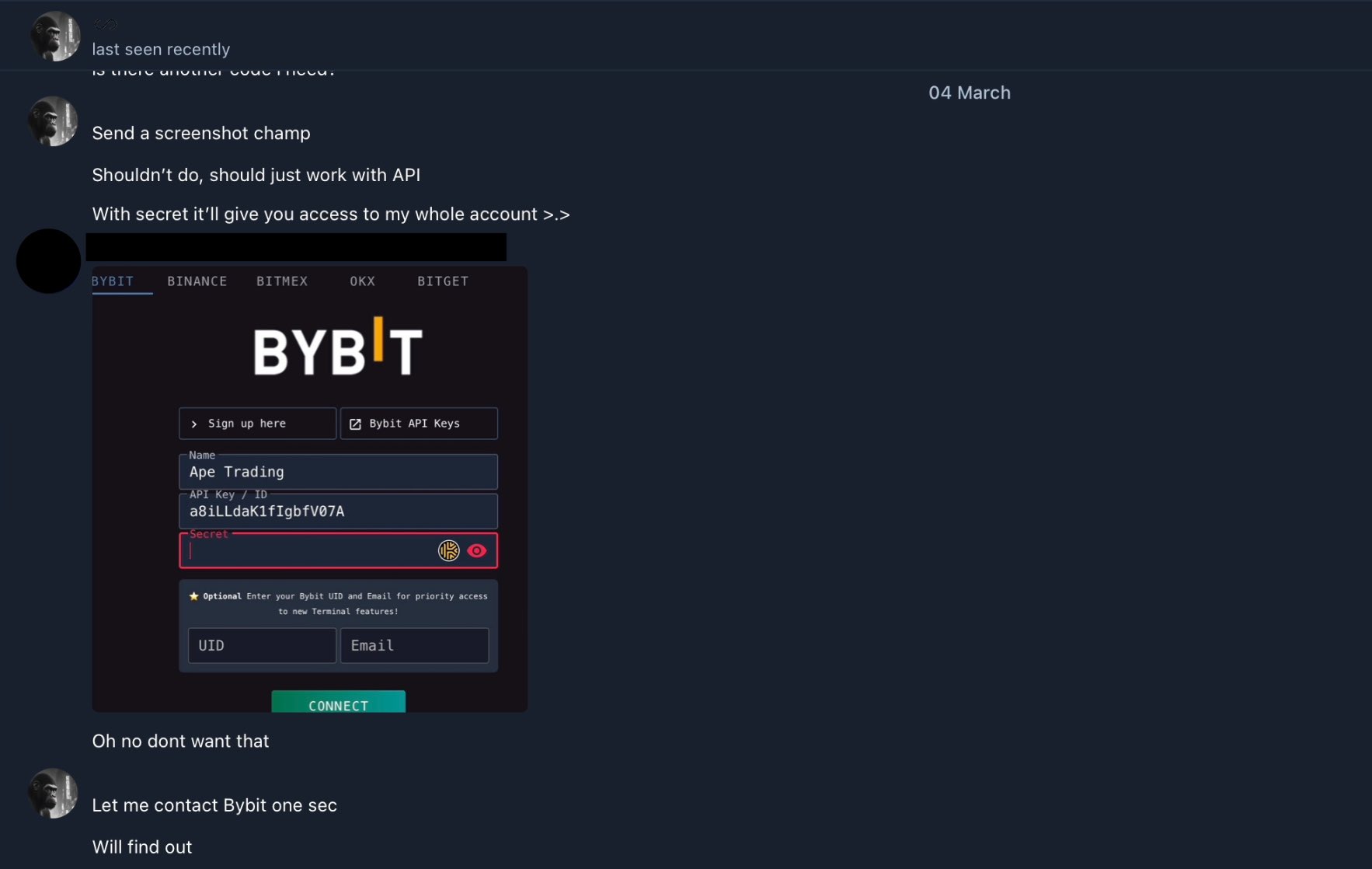

La víctima envió la cantidad solicitada a la dirección de la billetera de Ape 31. Para que parezca legítimo, el estafador proporcionó a la víctima una clave API para monitorear las supuestas transacciones.

Pero todo fue falso. Luego, Ape 31 presionó a la víctima para que enviara otros 20.000 dólares, alegando que las ganancias no podrían reclamarse hasta que se enviara el dinero extra.

Después de esto, por supuesto, la víctima fue bloqueada y cesó toda comunicación.

En otro caso, a una víctima que envió 3.000 dólares se le hizo creer que su inversión crecería de 10.000 dólares a 100.000 dólares en cuestión de días. Esta víctima también fue engañada después de transferir los fondos.

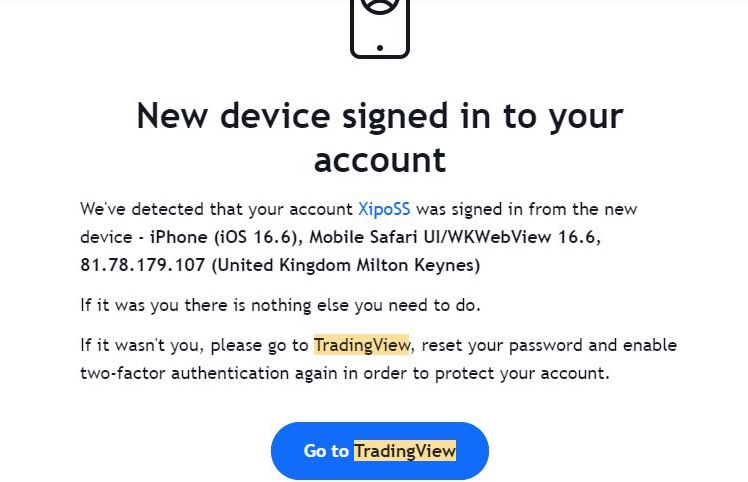

En un tercer caso, una víctima informó haber perdido 500 dólares. Esta persona logró recopilar más información sobre el estafador y compartió que Ape 31 inició sesión en una cuenta de TradingView con una dirección IP de UK Telecom (81.78.179.107).

El estafador, que frecuentemente rota las direcciones de depósito, ha utilizado más de 16 carteras diferentes.

Según Zach, estas direcciones han recibido más de 650.000 dólares en sólo un año, y es probable que se hayan robado aún más fondos.

Múltiples intentos e dent falsas

Ape 31 también intentó estafar a otra persona con una oferta falsa de venta libre (OTC). Convencieron al objetivo para que se uniera a una videollamada, que luego fue grabada.

La víctima confirmó que la voz de la grabación coincidía con la del estafador. Zach hizo públicos los detalles de esta conversación, así como la grabación.

Su investigación muestra una larga lista de intercambios centralizados que utilizó el estafador, incluidos KuCoin, Kraken, Bitget, OKX, MEXC y Poloniex.

Zach también descubrió que Ape 31 en realidad tiene su sede en el Reino Unido, no en Singapur como afirma. Su dirección IP, 81.78.179.107, está registrada en Ealing bajo Vodafone Limited.

Ape 31 también utilizó un número de teléfono del Reino Unido, 44-7466-727122. El estafador ha cambiado de nombre y ubicación varias veces para engañar a sus víctimas y cubrir sus trac .

En varios momentos, utilizaron el nombre de Omar y fingieron tener su base en Singapur. En Twitter, Ape 31 ha utilizado varios nombres de usuario, incluidos apethirtyone, apenumeral y ape31111.

En Telegram, el estafador dirige un canal llamado CHLMPS, donde continúa apuntando a nuevas víctimas. Su nombre de usuario actual de Telegram es APE131, aunque anteriormente han usado nombres como APE313, APE3331, FD_331 y FD3_D.

Sin embargo, justo después de que Zach hizo su publicación , todas las cuentas de Twitter fueron desactivadas.