Die nordkoreanische Lazarus-Gruppe hat ein neues Malware-Kit veröffentlicht, das macOS-Nutzer in den Bereichen Krypto und Fintech ins Visier nimmt

Das persistente Modul minst2.bin legt eine LaunchAgent-plist-Datei (com.onedrive.launcher.plist) ab, die sicherstellt, dass die Malware jedes Mal startet, wenn sich der Benutzer anmeldet, indem sie sich als legitimer Prozess namens „OneDrive“ oder „Antivirus-Dienst“ ausgibt

Macrasv2, die letzte Schadsoftware, die für den Datendiebstahl verantwortlich ist, sammelt Informationen aus Browser-Anmeldedaten und Cookies in SQLite-Datenbanken sowie sensible Keychain-Einträge. Alle gesammelten Daten werden anschließend komprimiert und über die Telegram-Bot-API versendet, deren Token offengelegt wurde.

Das verheerende Erbe der Lazarus Group im Krypto- und US-Technologiebereich

Die Veröffentlichung von „Mach-O Man“ steht im Einklang mit den langfristigen Bemühungen der Lazarus Group, Cyberangriffe zum Zwecke der finanziellen Bereicherung durchzuführen. Diese Angriffe haben der Kryptowelt, insbesondere den in den Vereinigten Staaten ansässigen Nutzern, enorme Verluste verursacht.

Diese Gruppe wurde als an einigen der größten Diebstähle in der Geschichte der Kryptowährungen beteiligt identifiziert, wie beispielsweise dem Diebstahl von 625 Millionen Dollar vom Ronin Network (Axie Infinity), dem Diebstahl von 1,5 Milliarden Dollar von Bybit, dem Diebstahl von 308 Millionen Dollar von DMM dent Bitcoin dem Diebstahl von 292 Millionen Dollar von KelpDAO , dem Diebstahl von 285 Millionen Dollar von Drift und dem Diebstahl von 235 Millionen Dollar von WazirX.

Die Malware „Mach-O Man“ durchläuft mehrere Phasen, die jeweils mit in Go kompilierten Mach-O-Binärdateien arbeiten. Die Malware enthält ein Profiler-Modul, das Systeminformationen sammelt, darunter Hostname, UUID, CPU-Informationen, Netzwerkkonfiguration und laufende Prozesse

Es verfügt über Erweiterungen für die Browser Chrome, Firefox, Safari, Brave, Opera und Vivaldi. Die Informationen werden über einfache curl-POST-Anfragen an die Ports 8888 und 9999 an den Command-and-Control-Server übermittelt.

Das persistente Modul minst2.bin legt eine LaunchAgent-plist-Datei (com.onedrive.launcher.plist) ab, die sicherstellt, dass die Malware jedes Mal startet, wenn sich der Benutzer anmeldet, indem sie sich als legitimer Prozess namens „OneDrive“ oder „Antivirus-Dienst“ ausgibt

Macrasv2, die letzte Schadsoftware, die für den Datendiebstahl verantwortlich ist, sammelt Informationen aus Browser-Anmeldedaten und Cookies in SQLite-Datenbanken sowie sensible Keychain-Einträge. Alle gesammelten Daten werden anschließend komprimiert und über die Telegram-Bot-API versendet, deren Token offengelegt wurde.

Das verheerende Erbe der Lazarus Group im Krypto- und US-Technologiebereich

Die Veröffentlichung von „Mach-O Man“ steht im Einklang mit den langfristigen Bemühungen der Lazarus Group, Cyberangriffe zum Zwecke der finanziellen Bereicherung durchzuführen. Diese Angriffe haben der Kryptowelt, insbesondere den in den Vereinigten Staaten ansässigen Nutzern, enorme Verluste verursacht.

Diese Gruppe wurde als an einigen der größten Diebstähle in der Geschichte der Kryptowährungen beteiligt identifiziert, wie beispielsweise dem Diebstahl von 625 Millionen Dollar vom Ronin Network (Axie Infinity), dem Diebstahl von 1,5 Milliarden Dollar von Bybit, dem Diebstahl von 308 Millionen Dollar von DMM dent Bitcoin dem Diebstahl von 292 Millionen Dollar von KelpDAO , dem Diebstahl von 285 Millionen Dollar von Drift und dem Diebstahl von 235 Millionen Dollar von WazirX.

Die Malware „Mach-O Man“ durchläuft mehrere Phasen, die jeweils mit in Go kompilierten Mach-O-Binärdateien arbeiten. Die Malware enthält ein Profiler-Modul, das Systeminformationen sammelt, darunter Hostname, UUID, CPU-Informationen, Netzwerkkonfiguration und laufende Prozesse

Es verfügt über Erweiterungen für die Browser Chrome, Firefox, Safari, Brave, Opera und Vivaldi. Die Informationen werden über einfache curl-POST-Anfragen an die Ports 8888 und 9999 an den Command-and-Control-Server übermittelt.

Das persistente Modul minst2.bin legt eine LaunchAgent-plist-Datei (com.onedrive.launcher.plist) ab, die sicherstellt, dass die Malware jedes Mal startet, wenn sich der Benutzer anmeldet, indem sie sich als legitimer Prozess namens „OneDrive“ oder „Antivirus-Dienst“ ausgibt

Macrasv2, die letzte Schadsoftware, die für den Datendiebstahl verantwortlich ist, sammelt Informationen aus Browser-Anmeldedaten und Cookies in SQLite-Datenbanken sowie sensible Keychain-Einträge. Alle gesammelten Daten werden anschließend komprimiert und über die Telegram-Bot-API versendet, deren Token offengelegt wurde.

Das verheerende Erbe der Lazarus Group im Krypto- und US-Technologiebereich

Die Veröffentlichung von „Mach-O Man“ steht im Einklang mit den langfristigen Bemühungen der Lazarus Group, Cyberangriffe zum Zwecke der finanziellen Bereicherung durchzuführen. Diese Angriffe haben der Kryptowelt, insbesondere den in den Vereinigten Staaten ansässigen Nutzern, enorme Verluste verursacht.

Diese Gruppe wurde als an einigen der größten Diebstähle in der Geschichte der Kryptowährungen beteiligt identifiziert, wie beispielsweise dem Diebstahl von 625 Millionen Dollar vom Ronin Network (Axie Infinity), dem Diebstahl von 1,5 Milliarden Dollar von Bybit, dem Diebstahl von 308 Millionen Dollar von DMM dent Bitcoin dem Diebstahl von 292 Millionen Dollar von KelpDAO , dem Diebstahl von 285 Millionen Dollar von Drift und dem Diebstahl von 235 Millionen Dollar von WazirX.

Nach Abschluss des gefälschten Installationsprozesses beginnt der Stealer mit dem System-Fingerprinting, der Persistenzkonfiguration und der Installation der Payload.

Im Gegensatz zu anderen Techniken, die komplexe Exploits erfordern, kommt diese hier ohne aus. Dadurch ist sie besonders effektiv gegen wertvolle Ziele, die möglicherweise mehrere gleichzeitige Anrufe tätigen und dabei Befehle kopieren, ohne diese zu überprüfen.

Im Inneren der Mach-O-Man-Malware

Die Malware „Mach-O Man“ durchläuft mehrere Phasen, die jeweils mit in Go kompilierten Mach-O-Binärdateien arbeiten. Die Malware enthält ein Profiler-Modul, das Systeminformationen sammelt, darunter Hostname, UUID, CPU-Informationen, Netzwerkkonfiguration und laufende Prozesse

Es verfügt über Erweiterungen für die Browser Chrome, Firefox, Safari, Brave, Opera und Vivaldi. Die Informationen werden über einfache curl-POST-Anfragen an die Ports 8888 und 9999 an den Command-and-Control-Server übermittelt.

Das persistente Modul minst2.bin legt eine LaunchAgent-plist-Datei (com.onedrive.launcher.plist) ab, die sicherstellt, dass die Malware jedes Mal startet, wenn sich der Benutzer anmeldet, indem sie sich als legitimer Prozess namens „OneDrive“ oder „Antivirus-Dienst“ ausgibt

Macrasv2, die letzte Schadsoftware, die für den Datendiebstahl verantwortlich ist, sammelt Informationen aus Browser-Anmeldedaten und Cookies in SQLite-Datenbanken sowie sensible Keychain-Einträge. Alle gesammelten Daten werden anschließend komprimiert und über die Telegram-Bot-API versendet, deren Token offengelegt wurde.

Das verheerende Erbe der Lazarus Group im Krypto- und US-Technologiebereich

Die Veröffentlichung von „Mach-O Man“ steht im Einklang mit den langfristigen Bemühungen der Lazarus Group, Cyberangriffe zum Zwecke der finanziellen Bereicherung durchzuführen. Diese Angriffe haben der Kryptowelt, insbesondere den in den Vereinigten Staaten ansässigen Nutzern, enorme Verluste verursacht.

Diese Gruppe wurde als an einigen der größten Diebstähle in der Geschichte der Kryptowährungen beteiligt identifiziert, wie beispielsweise dem Diebstahl von 625 Millionen Dollar vom Ronin Network (Axie Infinity), dem Diebstahl von 1,5 Milliarden Dollar von Bybit, dem Diebstahl von 308 Millionen Dollar von DMM dent Bitcoin dem Diebstahl von 292 Millionen Dollar von KelpDAO , dem Diebstahl von 285 Millionen Dollar von Drift und dem Diebstahl von 235 Millionen Dollar von WazirX.

Nach Abschluss des gefälschten Installationsprozesses beginnt der Stealer mit dem System-Fingerprinting, der Persistenzkonfiguration und der Installation der Payload.

Im Gegensatz zu anderen Techniken, die komplexe Exploits erfordern, kommt diese hier ohne aus. Dadurch ist sie besonders effektiv gegen wertvolle Ziele, die möglicherweise mehrere gleichzeitige Anrufe tätigen und dabei Befehle kopieren, ohne diese zu überprüfen.

Im Inneren der Mach-O-Man-Malware

Die Malware „Mach-O Man“ durchläuft mehrere Phasen, die jeweils mit in Go kompilierten Mach-O-Binärdateien arbeiten. Die Malware enthält ein Profiler-Modul, das Systeminformationen sammelt, darunter Hostname, UUID, CPU-Informationen, Netzwerkkonfiguration und laufende Prozesse

Es verfügt über Erweiterungen für die Browser Chrome, Firefox, Safari, Brave, Opera und Vivaldi. Die Informationen werden über einfache curl-POST-Anfragen an die Ports 8888 und 9999 an den Command-and-Control-Server übermittelt.

Das persistente Modul minst2.bin legt eine LaunchAgent-plist-Datei (com.onedrive.launcher.plist) ab, die sicherstellt, dass die Malware jedes Mal startet, wenn sich der Benutzer anmeldet, indem sie sich als legitimer Prozess namens „OneDrive“ oder „Antivirus-Dienst“ ausgibt

Macrasv2, die letzte Schadsoftware, die für den Datendiebstahl verantwortlich ist, sammelt Informationen aus Browser-Anmeldedaten und Cookies in SQLite-Datenbanken sowie sensible Keychain-Einträge. Alle gesammelten Daten werden anschließend komprimiert und über die Telegram-Bot-API versendet, deren Token offengelegt wurde.

Das verheerende Erbe der Lazarus Group im Krypto- und US-Technologiebereich

Die Veröffentlichung von „Mach-O Man“ steht im Einklang mit den langfristigen Bemühungen der Lazarus Group, Cyberangriffe zum Zwecke der finanziellen Bereicherung durchzuführen. Diese Angriffe haben der Kryptowelt, insbesondere den in den Vereinigten Staaten ansässigen Nutzern, enorme Verluste verursacht.

Diese Gruppe wurde als an einigen der größten Diebstähle in der Geschichte der Kryptowährungen beteiligt identifiziert, wie beispielsweise dem Diebstahl von 625 Millionen Dollar vom Ronin Network (Axie Infinity), dem Diebstahl von 1,5 Milliarden Dollar von Bybit, dem Diebstahl von 308 Millionen Dollar von DMM dent Bitcoin dem Diebstahl von 292 Millionen Dollar von KelpDAO , dem Diebstahl von 285 Millionen Dollar von Drift und dem Diebstahl von 235 Millionen Dollar von WazirX.

Nach Abschluss des gefälschten Installationsprozesses beginnt der Stealer mit dem System-Fingerprinting, der Persistenzkonfiguration und der Installation der Payload.

Im Gegensatz zu anderen Techniken, die komplexe Exploits erfordern, kommt diese hier ohne aus. Dadurch ist sie besonders effektiv gegen wertvolle Ziele, die möglicherweise mehrere gleichzeitige Anrufe tätigen und dabei Befehle kopieren, ohne diese zu überprüfen.

Im Inneren der Mach-O-Man-Malware

Die Malware „Mach-O Man“ durchläuft mehrere Phasen, die jeweils mit in Go kompilierten Mach-O-Binärdateien arbeiten. Die Malware enthält ein Profiler-Modul, das Systeminformationen sammelt, darunter Hostname, UUID, CPU-Informationen, Netzwerkkonfiguration und laufende Prozesse

Es verfügt über Erweiterungen für die Browser Chrome, Firefox, Safari, Brave, Opera und Vivaldi. Die Informationen werden über einfache curl-POST-Anfragen an die Ports 8888 und 9999 an den Command-and-Control-Server übermittelt.

Das persistente Modul minst2.bin legt eine LaunchAgent-plist-Datei (com.onedrive.launcher.plist) ab, die sicherstellt, dass die Malware jedes Mal startet, wenn sich der Benutzer anmeldet, indem sie sich als legitimer Prozess namens „OneDrive“ oder „Antivirus-Dienst“ ausgibt

Macrasv2, die letzte Schadsoftware, die für den Datendiebstahl verantwortlich ist, sammelt Informationen aus Browser-Anmeldedaten und Cookies in SQLite-Datenbanken sowie sensible Keychain-Einträge. Alle gesammelten Daten werden anschließend komprimiert und über die Telegram-Bot-API versendet, deren Token offengelegt wurde.

Das verheerende Erbe der Lazarus Group im Krypto- und US-Technologiebereich

Die Veröffentlichung von „Mach-O Man“ steht im Einklang mit den langfristigen Bemühungen der Lazarus Group, Cyberangriffe zum Zwecke der finanziellen Bereicherung durchzuführen. Diese Angriffe haben der Kryptowelt, insbesondere den in den Vereinigten Staaten ansässigen Nutzern, enorme Verluste verursacht.

Diese Gruppe wurde als an einigen der größten Diebstähle in der Geschichte der Kryptowährungen beteiligt identifiziert, wie beispielsweise dem Diebstahl von 625 Millionen Dollar vom Ronin Network (Axie Infinity), dem Diebstahl von 1,5 Milliarden Dollar von Bybit, dem Diebstahl von 308 Millionen Dollar von DMM dent Bitcoin dem Diebstahl von 292 Millionen Dollar von KelpDAO , dem Diebstahl von 285 Millionen Dollar von Drift und dem Diebstahl von 235 Millionen Dollar von WazirX.

Ein Klick auf den Link führt zu einer scheinbar authentischen Webseite, die eine Fehlermeldung beim Verbindungsversuch mit Zoom, Teams oder Meet simuliert. Die Webseite fordert das Opfer anschließend auf, eine scheinbar harmlose Codezeile in das Terminal des Macs einzufügen, um das Problem zu „lösen“.

Dadurch kann das Opfer die Sicherheitsmechanismen von macOS, wie beispielsweise Gatekeeper, umgehen, da der Angriff vom Opfer selbst ausgeht.

Bei der Ausführung installiert der Code eine Binärdatei namens teamsSDK.bin.

Der Angreifer lädt das gefälschte macOS-App-Bundle herunter und signiert es digital mit dem nativen Codesignatur-Tool mithilfe einer Ad-hoc-Signatur. Anschließend fordert er das Opfer wiederholt zur Eingabe seines Passworts auf und zeigt dabei schlecht übersetzte, aber authentisch wirkende Nachrichten an.

Nach Abschluss des gefälschten Installationsprozesses beginnt der Stealer mit dem System-Fingerprinting, der Persistenzkonfiguration und der Installation der Payload.

Im Gegensatz zu anderen Techniken, die komplexe Exploits erfordern, kommt diese hier ohne aus. Dadurch ist sie besonders effektiv gegen wertvolle Ziele, die möglicherweise mehrere gleichzeitige Anrufe tätigen und dabei Befehle kopieren, ohne diese zu überprüfen.

Im Inneren der Mach-O-Man-Malware

Die Malware „Mach-O Man“ durchläuft mehrere Phasen, die jeweils mit in Go kompilierten Mach-O-Binärdateien arbeiten. Die Malware enthält ein Profiler-Modul, das Systeminformationen sammelt, darunter Hostname, UUID, CPU-Informationen, Netzwerkkonfiguration und laufende Prozesse

Es verfügt über Erweiterungen für die Browser Chrome, Firefox, Safari, Brave, Opera und Vivaldi. Die Informationen werden über einfache curl-POST-Anfragen an die Ports 8888 und 9999 an den Command-and-Control-Server übermittelt.

Das persistente Modul minst2.bin legt eine LaunchAgent-plist-Datei (com.onedrive.launcher.plist) ab, die sicherstellt, dass die Malware jedes Mal startet, wenn sich der Benutzer anmeldet, indem sie sich als legitimer Prozess namens „OneDrive“ oder „Antivirus-Dienst“ ausgibt

Macrasv2, die letzte Schadsoftware, die für den Datendiebstahl verantwortlich ist, sammelt Informationen aus Browser-Anmeldedaten und Cookies in SQLite-Datenbanken sowie sensible Keychain-Einträge. Alle gesammelten Daten werden anschließend komprimiert und über die Telegram-Bot-API versendet, deren Token offengelegt wurde.

Das verheerende Erbe der Lazarus Group im Krypto- und US-Technologiebereich

Die Veröffentlichung von „Mach-O Man“ steht im Einklang mit den langfristigen Bemühungen der Lazarus Group, Cyberangriffe zum Zwecke der finanziellen Bereicherung durchzuführen. Diese Angriffe haben der Kryptowelt, insbesondere den in den Vereinigten Staaten ansässigen Nutzern, enorme Verluste verursacht.

Diese Gruppe wurde als an einigen der größten Diebstähle in der Geschichte der Kryptowährungen beteiligt identifiziert, wie beispielsweise dem Diebstahl von 625 Millionen Dollar vom Ronin Network (Axie Infinity), dem Diebstahl von 1,5 Milliarden Dollar von Bybit, dem Diebstahl von 308 Millionen Dollar von DMM dent Bitcoin dem Diebstahl von 292 Millionen Dollar von KelpDAO , dem Diebstahl von 285 Millionen Dollar von Drift und dem Diebstahl von 235 Millionen Dollar von WazirX.

Ein Klick auf den Link führt zu einer scheinbar authentischen Webseite, die eine Fehlermeldung beim Verbindungsversuch mit Zoom, Teams oder Meet simuliert. Die Webseite fordert das Opfer anschließend auf, eine scheinbar harmlose Codezeile in das Terminal des Macs einzufügen, um das Problem zu „lösen“.

Dadurch kann das Opfer die Sicherheitsmechanismen von macOS, wie beispielsweise Gatekeeper, umgehen, da der Angriff vom Opfer selbst ausgeht.

Bei der Ausführung installiert der Code eine Binärdatei namens teamsSDK.bin.

Der Angreifer lädt das gefälschte macOS-App-Bundle herunter und signiert es digital mit dem nativen Codesignatur-Tool mithilfe einer Ad-hoc-Signatur. Anschließend fordert er das Opfer wiederholt zur Eingabe seines Passworts auf und zeigt dabei schlecht übersetzte, aber authentisch wirkende Nachrichten an.

Nach Abschluss des gefälschten Installationsprozesses beginnt der Stealer mit dem System-Fingerprinting, der Persistenzkonfiguration und der Installation der Payload.

Im Gegensatz zu anderen Techniken, die komplexe Exploits erfordern, kommt diese hier ohne aus. Dadurch ist sie besonders effektiv gegen wertvolle Ziele, die möglicherweise mehrere gleichzeitige Anrufe tätigen und dabei Befehle kopieren, ohne diese zu überprüfen.

Im Inneren der Mach-O-Man-Malware

Die Malware „Mach-O Man“ durchläuft mehrere Phasen, die jeweils mit in Go kompilierten Mach-O-Binärdateien arbeiten. Die Malware enthält ein Profiler-Modul, das Systeminformationen sammelt, darunter Hostname, UUID, CPU-Informationen, Netzwerkkonfiguration und laufende Prozesse

Es verfügt über Erweiterungen für die Browser Chrome, Firefox, Safari, Brave, Opera und Vivaldi. Die Informationen werden über einfache curl-POST-Anfragen an die Ports 8888 und 9999 an den Command-and-Control-Server übermittelt.

Das persistente Modul minst2.bin legt eine LaunchAgent-plist-Datei (com.onedrive.launcher.plist) ab, die sicherstellt, dass die Malware jedes Mal startet, wenn sich der Benutzer anmeldet, indem sie sich als legitimer Prozess namens „OneDrive“ oder „Antivirus-Dienst“ ausgibt

Macrasv2, die letzte Schadsoftware, die für den Datendiebstahl verantwortlich ist, sammelt Informationen aus Browser-Anmeldedaten und Cookies in SQLite-Datenbanken sowie sensible Keychain-Einträge. Alle gesammelten Daten werden anschließend komprimiert und über die Telegram-Bot-API versendet, deren Token offengelegt wurde.

Das verheerende Erbe der Lazarus Group im Krypto- und US-Technologiebereich

Die Veröffentlichung von „Mach-O Man“ steht im Einklang mit den langfristigen Bemühungen der Lazarus Group, Cyberangriffe zum Zwecke der finanziellen Bereicherung durchzuführen. Diese Angriffe haben der Kryptowelt, insbesondere den in den Vereinigten Staaten ansässigen Nutzern, enorme Verluste verursacht.

Diese Gruppe wurde als an einigen der größten Diebstähle in der Geschichte der Kryptowährungen beteiligt identifiziert, wie beispielsweise dem Diebstahl von 625 Millionen Dollar vom Ronin Network (Axie Infinity), dem Diebstahl von 1,5 Milliarden Dollar von Bybit, dem Diebstahl von 308 Millionen Dollar von DMM dent Bitcoin dem Diebstahl von 292 Millionen Dollar von KelpDAO , dem Diebstahl von 285 Millionen Dollar von Drift und dem Diebstahl von 235 Millionen Dollar von WazirX.

Nordkoreas Hacker haben es auf Mac-Nutzer abgesehen

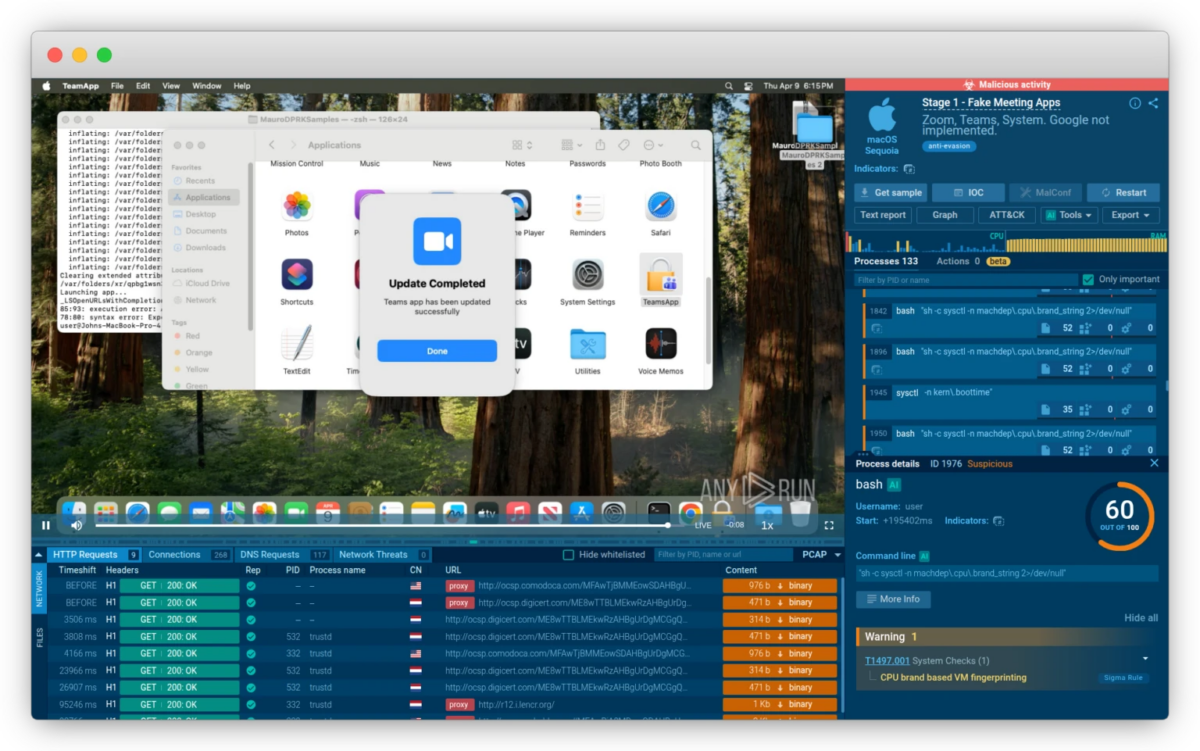

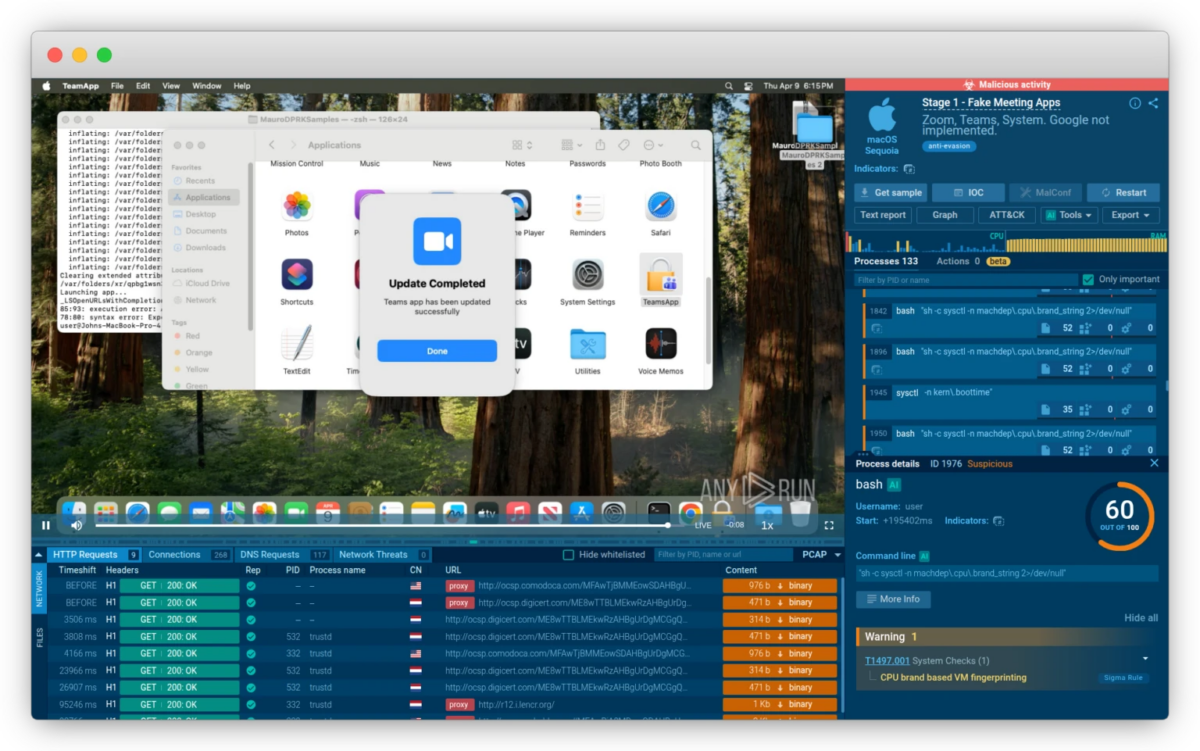

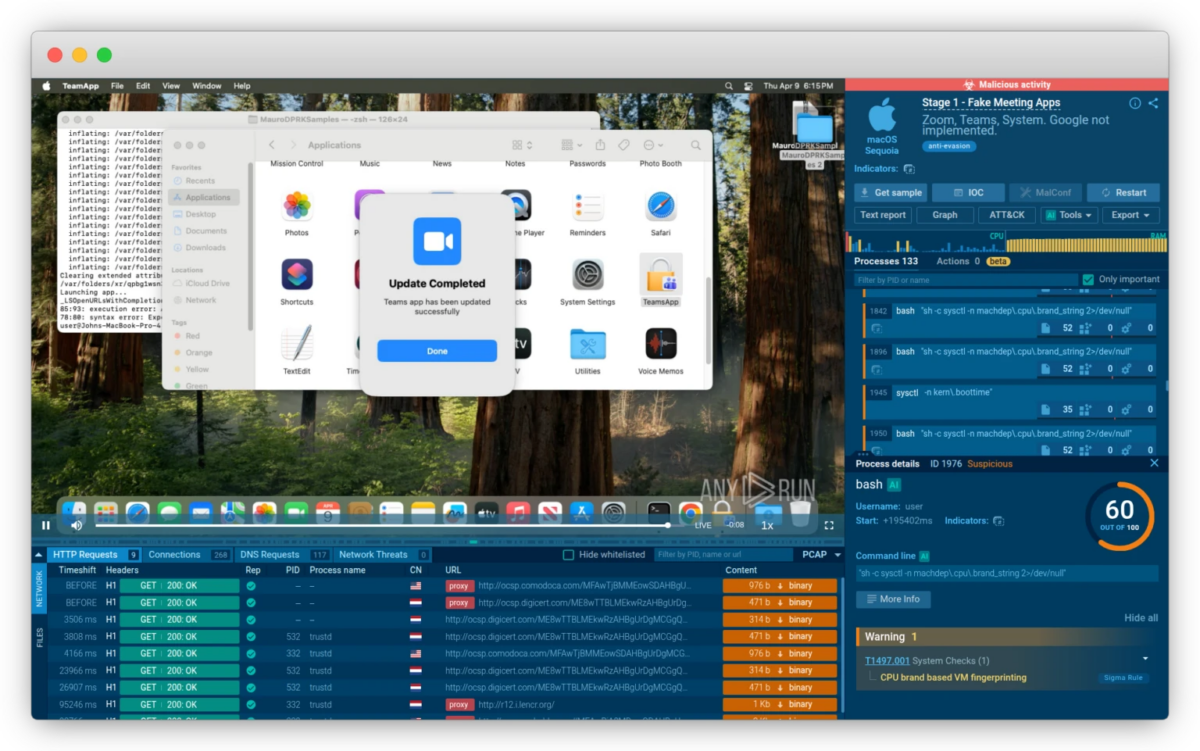

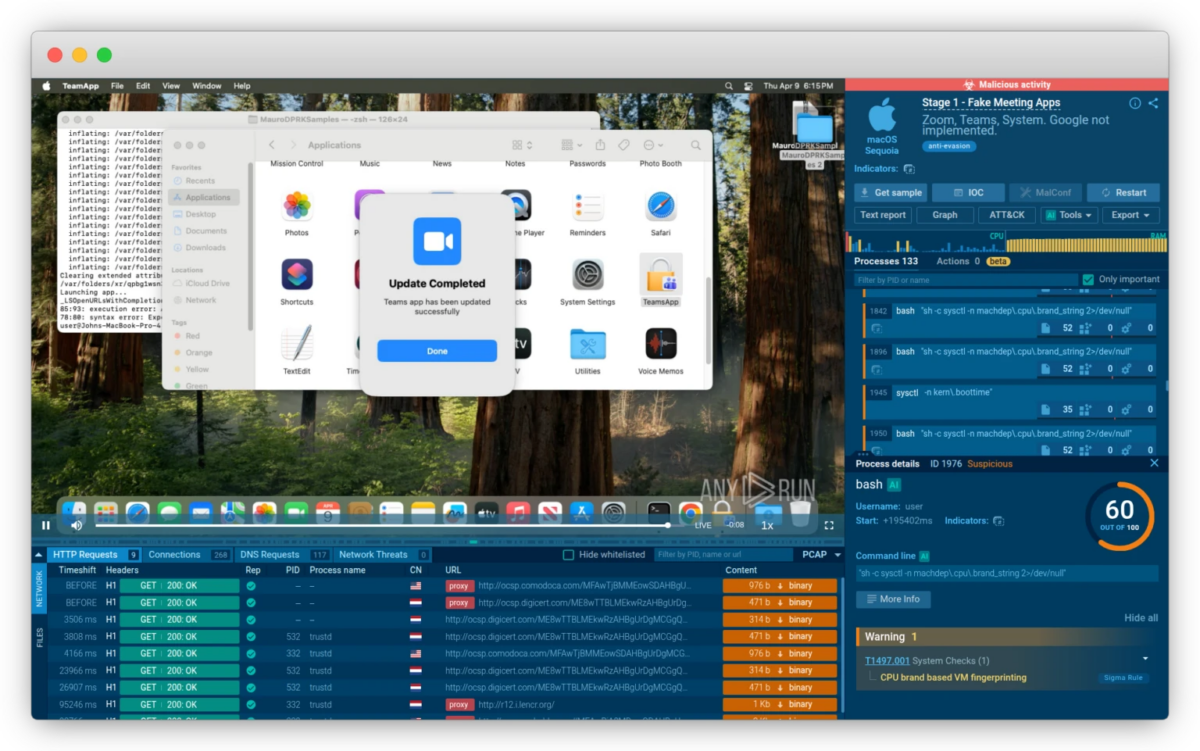

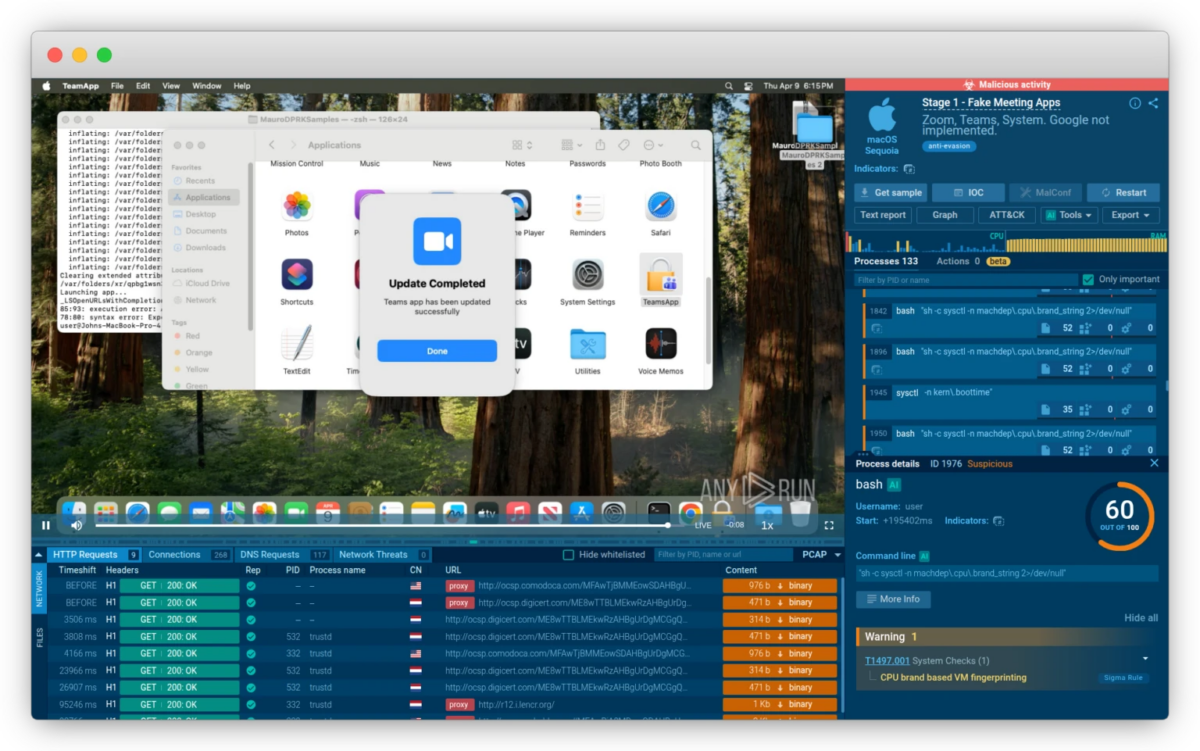

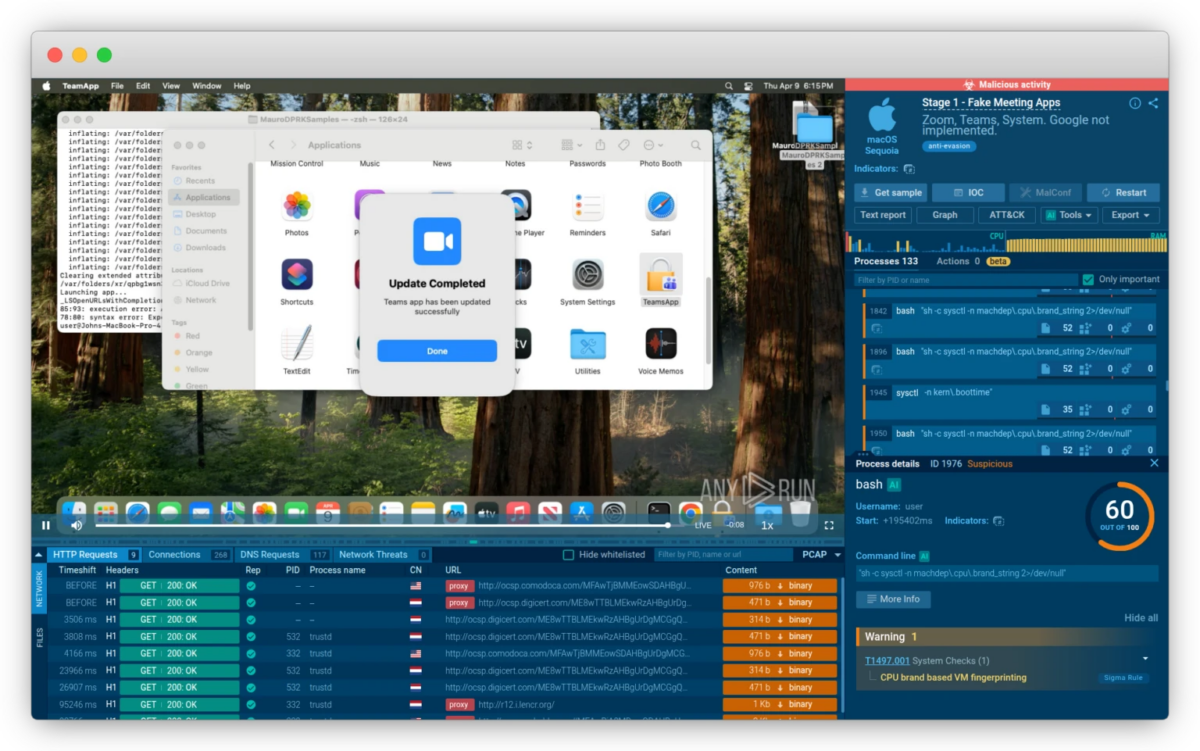

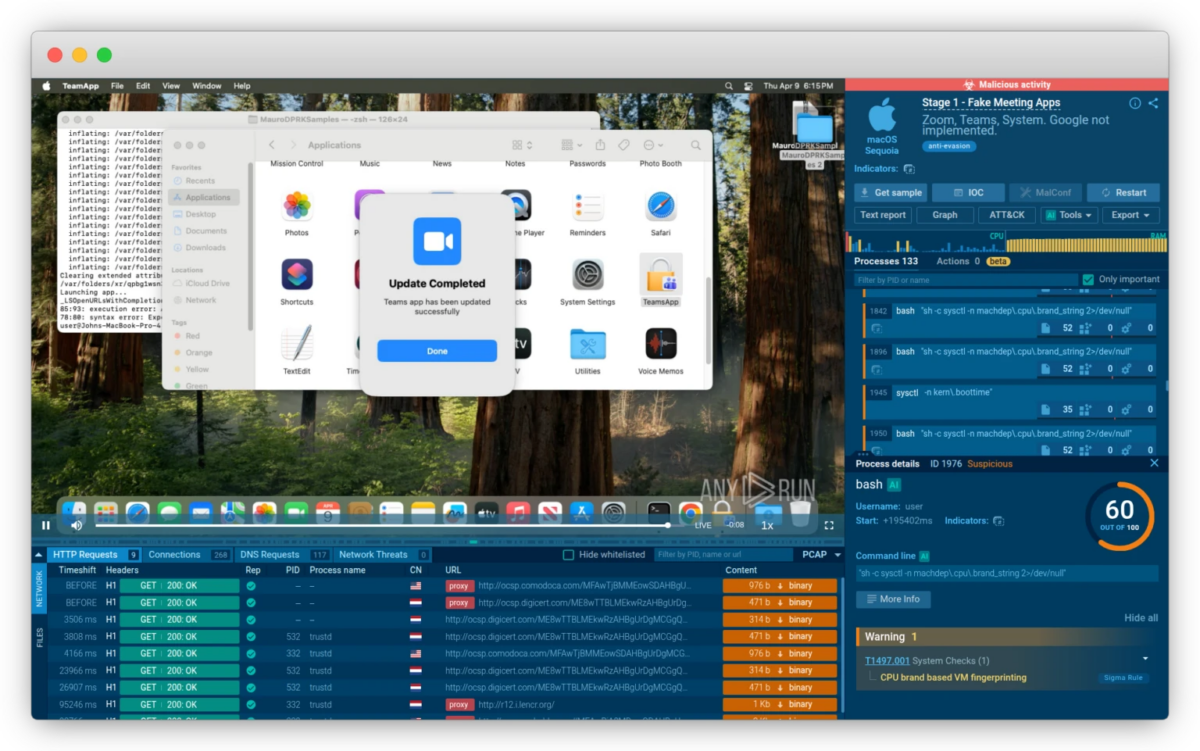

Wie berichtet, nutzt dieser Angriff das Vertrauen aus, das Mitarbeiter in ihre gewohnten Kommunikationsmittel wie Zoom, Microsoft Teams und Google Meet setzen. Dadurch wird die alltägliche Zusammenarbeit zu einem Einfallstor für Angriffe auf Systemebene.

Der erste Schritt ist ein sorgfältig ausgearbeiteter Social-Engineering- Köder über Telegram. Dadurch wird das Opfer – Entwickler, Führungskräfte und Entscheidungsträger im Fintech- und Kryptobereich – über den Account eines kompromittierten Kollegen zu einer dringenden Besprechungseinladung gelockt.

Ein Klick auf den Link führt zu einer scheinbar authentischen Webseite, die eine Fehlermeldung beim Verbindungsversuch mit Zoom, Teams oder Meet simuliert. Die Webseite fordert das Opfer anschließend auf, eine scheinbar harmlose Codezeile in das Terminal des Macs einzufügen, um das Problem zu „lösen“.

Dadurch kann das Opfer die Sicherheitsmechanismen von macOS, wie beispielsweise Gatekeeper, umgehen, da der Angriff vom Opfer selbst ausgeht.

Bei der Ausführung installiert der Code eine Binärdatei namens teamsSDK.bin.

Der Angreifer lädt das gefälschte macOS-App-Bundle herunter und signiert es digital mit dem nativen Codesignatur-Tool mithilfe einer Ad-hoc-Signatur. Anschließend fordert er das Opfer wiederholt zur Eingabe seines Passworts auf und zeigt dabei schlecht übersetzte, aber authentisch wirkende Nachrichten an.

Nach Abschluss des gefälschten Installationsprozesses beginnt der Stealer mit dem System-Fingerprinting, der Persistenzkonfiguration und der Installation der Payload.

Im Gegensatz zu anderen Techniken, die komplexe Exploits erfordern, kommt diese hier ohne aus. Dadurch ist sie besonders effektiv gegen wertvolle Ziele, die möglicherweise mehrere gleichzeitige Anrufe tätigen und dabei Befehle kopieren, ohne diese zu überprüfen.

Im Inneren der Mach-O-Man-Malware

Die Malware „Mach-O Man“ durchläuft mehrere Phasen, die jeweils mit in Go kompilierten Mach-O-Binärdateien arbeiten. Die Malware enthält ein Profiler-Modul, das Systeminformationen sammelt, darunter Hostname, UUID, CPU-Informationen, Netzwerkkonfiguration und laufende Prozesse

Es verfügt über Erweiterungen für die Browser Chrome, Firefox, Safari, Brave, Opera und Vivaldi. Die Informationen werden über einfache curl-POST-Anfragen an die Ports 8888 und 9999 an den Command-and-Control-Server übermittelt.

Das persistente Modul minst2.bin legt eine LaunchAgent-plist-Datei (com.onedrive.launcher.plist) ab, die sicherstellt, dass die Malware jedes Mal startet, wenn sich der Benutzer anmeldet, indem sie sich als legitimer Prozess namens „OneDrive“ oder „Antivirus-Dienst“ ausgibt

Macrasv2, die letzte Schadsoftware, die für den Datendiebstahl verantwortlich ist, sammelt Informationen aus Browser-Anmeldedaten und Cookies in SQLite-Datenbanken sowie sensible Keychain-Einträge. Alle gesammelten Daten werden anschließend komprimiert und über die Telegram-Bot-API versendet, deren Token offengelegt wurde.

Das verheerende Erbe der Lazarus Group im Krypto- und US-Technologiebereich

Die Veröffentlichung von „Mach-O Man“ steht im Einklang mit den langfristigen Bemühungen der Lazarus Group, Cyberangriffe zum Zwecke der finanziellen Bereicherung durchzuführen. Diese Angriffe haben der Kryptowelt, insbesondere den in den Vereinigten Staaten ansässigen Nutzern, enorme Verluste verursacht.

Diese Gruppe wurde als an einigen der größten Diebstähle in der Geschichte der Kryptowährungen beteiligt identifiziert, wie beispielsweise dem Diebstahl von 625 Millionen Dollar vom Ronin Network (Axie Infinity), dem Diebstahl von 1,5 Milliarden Dollar von Bybit, dem Diebstahl von 308 Millionen Dollar von DMM dent Bitcoin dem Diebstahl von 292 Millionen Dollar von KelpDAO , dem Diebstahl von 285 Millionen Dollar von Drift und dem Diebstahl von 235 Millionen Dollar von WazirX.

Nordkoreas Hacker haben es auf Mac-Nutzer abgesehen

Wie berichtet, nutzt dieser Angriff das Vertrauen aus, das Mitarbeiter in ihre gewohnten Kommunikationsmittel wie Zoom, Microsoft Teams und Google Meet setzen. Dadurch wird die alltägliche Zusammenarbeit zu einem Einfallstor für Angriffe auf Systemebene.

Der erste Schritt ist ein sorgfältig ausgearbeiteter Social-Engineering- Köder über Telegram. Dadurch wird das Opfer – Entwickler, Führungskräfte und Entscheidungsträger im Fintech- und Kryptobereich – über den Account eines kompromittierten Kollegen zu einer dringenden Besprechungseinladung gelockt.

Ein Klick auf den Link führt zu einer scheinbar authentischen Webseite, die eine Fehlermeldung beim Verbindungsversuch mit Zoom, Teams oder Meet simuliert. Die Webseite fordert das Opfer anschließend auf, eine scheinbar harmlose Codezeile in das Terminal des Macs einzufügen, um das Problem zu „lösen“.

Dadurch kann das Opfer die Sicherheitsmechanismen von macOS, wie beispielsweise Gatekeeper, umgehen, da der Angriff vom Opfer selbst ausgeht.

Bei der Ausführung installiert der Code eine Binärdatei namens teamsSDK.bin.

Der Angreifer lädt das gefälschte macOS-App-Bundle herunter und signiert es digital mit dem nativen Codesignatur-Tool mithilfe einer Ad-hoc-Signatur. Anschließend fordert er das Opfer wiederholt zur Eingabe seines Passworts auf und zeigt dabei schlecht übersetzte, aber authentisch wirkende Nachrichten an.

Nach Abschluss des gefälschten Installationsprozesses beginnt der Stealer mit dem System-Fingerprinting, der Persistenzkonfiguration und der Installation der Payload.

Im Gegensatz zu anderen Techniken, die komplexe Exploits erfordern, kommt diese hier ohne aus. Dadurch ist sie besonders effektiv gegen wertvolle Ziele, die möglicherweise mehrere gleichzeitige Anrufe tätigen und dabei Befehle kopieren, ohne diese zu überprüfen.

Im Inneren der Mach-O-Man-Malware

Die Malware „Mach-O Man“ durchläuft mehrere Phasen, die jeweils mit in Go kompilierten Mach-O-Binärdateien arbeiten. Die Malware enthält ein Profiler-Modul, das Systeminformationen sammelt, darunter Hostname, UUID, CPU-Informationen, Netzwerkkonfiguration und laufende Prozesse

Es verfügt über Erweiterungen für die Browser Chrome, Firefox, Safari, Brave, Opera und Vivaldi. Die Informationen werden über einfache curl-POST-Anfragen an die Ports 8888 und 9999 an den Command-and-Control-Server übermittelt.

Das persistente Modul minst2.bin legt eine LaunchAgent-plist-Datei (com.onedrive.launcher.plist) ab, die sicherstellt, dass die Malware jedes Mal startet, wenn sich der Benutzer anmeldet, indem sie sich als legitimer Prozess namens „OneDrive“ oder „Antivirus-Dienst“ ausgibt

Macrasv2, die letzte Schadsoftware, die für den Datendiebstahl verantwortlich ist, sammelt Informationen aus Browser-Anmeldedaten und Cookies in SQLite-Datenbanken sowie sensible Keychain-Einträge. Alle gesammelten Daten werden anschließend komprimiert und über die Telegram-Bot-API versendet, deren Token offengelegt wurde.

Das verheerende Erbe der Lazarus Group im Krypto- und US-Technologiebereich

Die Veröffentlichung von „Mach-O Man“ steht im Einklang mit den langfristigen Bemühungen der Lazarus Group, Cyberangriffe zum Zwecke der finanziellen Bereicherung durchzuführen. Diese Angriffe haben der Kryptowelt, insbesondere den in den Vereinigten Staaten ansässigen Nutzern, enorme Verluste verursacht.

Diese Gruppe wurde als an einigen der größten Diebstähle in der Geschichte der Kryptowährungen beteiligt identifiziert, wie beispielsweise dem Diebstahl von 625 Millionen Dollar vom Ronin Network (Axie Infinity), dem Diebstahl von 1,5 Milliarden Dollar von Bybit, dem Diebstahl von 308 Millionen Dollar von DMM dent Bitcoin dem Diebstahl von 292 Millionen Dollar von KelpDAO , dem Diebstahl von 285 Millionen Dollar von Drift und dem Diebstahl von 235 Millionen Dollar von WazirX.

Die nordkoreanische Lazarus-Gruppe hat eine hochentwickelte Schadsoftware namens Mach-O Man veröffentlicht, die macOS-Geräte angreift. Sie zielt auf Krypto-Unternehmen, Fintech-Organisationen und Führungskräfte ab, die Macs für Finanztransaktionen nutzen.

Der Angriff wurde erstmals Mitte April 2026dent. Er nutzt beliebte Arbeitsplatz-Apps wie Zoom, Microsoft Teams und Google Meet, um Social-Engineering-Angriffe durchzuführen.

Nordkoreas Hacker haben es auf Mac-Nutzer abgesehen

Wie berichtet, nutzt dieser Angriff das Vertrauen aus, das Mitarbeiter in ihre gewohnten Kommunikationsmittel wie Zoom, Microsoft Teams und Google Meet setzen. Dadurch wird die alltägliche Zusammenarbeit zu einem Einfallstor für Angriffe auf Systemebene.

Der erste Schritt ist ein sorgfältig ausgearbeiteter Social-Engineering- Köder über Telegram. Dadurch wird das Opfer – Entwickler, Führungskräfte und Entscheidungsträger im Fintech- und Kryptobereich – über den Account eines kompromittierten Kollegen zu einer dringenden Besprechungseinladung gelockt.

Ein Klick auf den Link führt zu einer scheinbar authentischen Webseite, die eine Fehlermeldung beim Verbindungsversuch mit Zoom, Teams oder Meet simuliert. Die Webseite fordert das Opfer anschließend auf, eine scheinbar harmlose Codezeile in das Terminal des Macs einzufügen, um das Problem zu „lösen“.

Dadurch kann das Opfer die Sicherheitsmechanismen von macOS, wie beispielsweise Gatekeeper, umgehen, da der Angriff vom Opfer selbst ausgeht.

Bei der Ausführung installiert der Code eine Binärdatei namens teamsSDK.bin.

Der Angreifer lädt das gefälschte macOS-App-Bundle herunter und signiert es digital mit dem nativen Codesignatur-Tool mithilfe einer Ad-hoc-Signatur. Anschließend fordert er das Opfer wiederholt zur Eingabe seines Passworts auf und zeigt dabei schlecht übersetzte, aber authentisch wirkende Nachrichten an.

Nach Abschluss des gefälschten Installationsprozesses beginnt der Stealer mit dem System-Fingerprinting, der Persistenzkonfiguration und der Installation der Payload.

Im Gegensatz zu anderen Techniken, die komplexe Exploits erfordern, kommt diese hier ohne aus. Dadurch ist sie besonders effektiv gegen wertvolle Ziele, die möglicherweise mehrere gleichzeitige Anrufe tätigen und dabei Befehle kopieren, ohne diese zu überprüfen.

Im Inneren der Mach-O-Man-Malware

Die Malware „Mach-O Man“ durchläuft mehrere Phasen, die jeweils mit in Go kompilierten Mach-O-Binärdateien arbeiten. Die Malware enthält ein Profiler-Modul, das Systeminformationen sammelt, darunter Hostname, UUID, CPU-Informationen, Netzwerkkonfiguration und laufende Prozesse

Es verfügt über Erweiterungen für die Browser Chrome, Firefox, Safari, Brave, Opera und Vivaldi. Die Informationen werden über einfache curl-POST-Anfragen an die Ports 8888 und 9999 an den Command-and-Control-Server übermittelt.

Das persistente Modul minst2.bin legt eine LaunchAgent-plist-Datei (com.onedrive.launcher.plist) ab, die sicherstellt, dass die Malware jedes Mal startet, wenn sich der Benutzer anmeldet, indem sie sich als legitimer Prozess namens „OneDrive“ oder „Antivirus-Dienst“ ausgibt

Macrasv2, die letzte Schadsoftware, die für den Datendiebstahl verantwortlich ist, sammelt Informationen aus Browser-Anmeldedaten und Cookies in SQLite-Datenbanken sowie sensible Keychain-Einträge. Alle gesammelten Daten werden anschließend komprimiert und über die Telegram-Bot-API versendet, deren Token offengelegt wurde.

Das verheerende Erbe der Lazarus Group im Krypto- und US-Technologiebereich

Die Veröffentlichung von „Mach-O Man“ steht im Einklang mit den langfristigen Bemühungen der Lazarus Group, Cyberangriffe zum Zwecke der finanziellen Bereicherung durchzuführen. Diese Angriffe haben der Kryptowelt, insbesondere den in den Vereinigten Staaten ansässigen Nutzern, enorme Verluste verursacht.

Diese Gruppe wurde als an einigen der größten Diebstähle in der Geschichte der Kryptowährungen beteiligt identifiziert, wie beispielsweise dem Diebstahl von 625 Millionen Dollar vom Ronin Network (Axie Infinity), dem Diebstahl von 1,5 Milliarden Dollar von Bybit, dem Diebstahl von 308 Millionen Dollar von DMM dent Bitcoin dem Diebstahl von 292 Millionen Dollar von KelpDAO , dem Diebstahl von 285 Millionen Dollar von Drift und dem Diebstahl von 235 Millionen Dollar von WazirX.

Die nordkoreanische Lazarus-Gruppe hat eine hochentwickelte Schadsoftware namens Mach-O Man veröffentlicht, die macOS-Geräte angreift. Sie zielt auf Krypto-Unternehmen, Fintech-Organisationen und Führungskräfte ab, die Macs für Finanztransaktionen nutzen.

Der Angriff wurde erstmals Mitte April 2026dent. Er nutzt beliebte Arbeitsplatz-Apps wie Zoom, Microsoft Teams und Google Meet, um Social-Engineering-Angriffe durchzuführen.

Nordkoreas Hacker haben es auf Mac-Nutzer abgesehen

Wie berichtet, nutzt dieser Angriff das Vertrauen aus, das Mitarbeiter in ihre gewohnten Kommunikationsmittel wie Zoom, Microsoft Teams und Google Meet setzen. Dadurch wird die alltägliche Zusammenarbeit zu einem Einfallstor für Angriffe auf Systemebene.

Der erste Schritt ist ein sorgfältig ausgearbeiteter Social-Engineering- Köder über Telegram. Dadurch wird das Opfer – Entwickler, Führungskräfte und Entscheidungsträger im Fintech- und Kryptobereich – über den Account eines kompromittierten Kollegen zu einer dringenden Besprechungseinladung gelockt.

Ein Klick auf den Link führt zu einer scheinbar authentischen Webseite, die eine Fehlermeldung beim Verbindungsversuch mit Zoom, Teams oder Meet simuliert. Die Webseite fordert das Opfer anschließend auf, eine scheinbar harmlose Codezeile in das Terminal des Macs einzufügen, um das Problem zu „lösen“.

Dadurch kann das Opfer die Sicherheitsmechanismen von macOS, wie beispielsweise Gatekeeper, umgehen, da der Angriff vom Opfer selbst ausgeht.

Bei der Ausführung installiert der Code eine Binärdatei namens teamsSDK.bin.

Der Angreifer lädt das gefälschte macOS-App-Bundle herunter und signiert es digital mit dem nativen Codesignatur-Tool mithilfe einer Ad-hoc-Signatur. Anschließend fordert er das Opfer wiederholt zur Eingabe seines Passworts auf und zeigt dabei schlecht übersetzte, aber authentisch wirkende Nachrichten an.

Nach Abschluss des gefälschten Installationsprozesses beginnt der Stealer mit dem System-Fingerprinting, der Persistenzkonfiguration und der Installation der Payload.

Im Gegensatz zu anderen Techniken, die komplexe Exploits erfordern, kommt diese hier ohne aus. Dadurch ist sie besonders effektiv gegen wertvolle Ziele, die möglicherweise mehrere gleichzeitige Anrufe tätigen und dabei Befehle kopieren, ohne diese zu überprüfen.

Im Inneren der Mach-O-Man-Malware

Die Malware „Mach-O Man“ durchläuft mehrere Phasen, die jeweils mit in Go kompilierten Mach-O-Binärdateien arbeiten. Die Malware enthält ein Profiler-Modul, das Systeminformationen sammelt, darunter Hostname, UUID, CPU-Informationen, Netzwerkkonfiguration und laufende Prozesse

Es verfügt über Erweiterungen für die Browser Chrome, Firefox, Safari, Brave, Opera und Vivaldi. Die Informationen werden über einfache curl-POST-Anfragen an die Ports 8888 und 9999 an den Command-and-Control-Server übermittelt.

Das persistente Modul minst2.bin legt eine LaunchAgent-plist-Datei (com.onedrive.launcher.plist) ab, die sicherstellt, dass die Malware jedes Mal startet, wenn sich der Benutzer anmeldet, indem sie sich als legitimer Prozess namens „OneDrive“ oder „Antivirus-Dienst“ ausgibt

Macrasv2, die letzte Schadsoftware, die für den Datendiebstahl verantwortlich ist, sammelt Informationen aus Browser-Anmeldedaten und Cookies in SQLite-Datenbanken sowie sensible Keychain-Einträge. Alle gesammelten Daten werden anschließend komprimiert und über die Telegram-Bot-API versendet, deren Token offengelegt wurde.

Das verheerende Erbe der Lazarus Group im Krypto- und US-Technologiebereich

Die Veröffentlichung von „Mach-O Man“ steht im Einklang mit den langfristigen Bemühungen der Lazarus Group, Cyberangriffe zum Zwecke der finanziellen Bereicherung durchzuführen. Diese Angriffe haben der Kryptowelt, insbesondere den in den Vereinigten Staaten ansässigen Nutzern, enorme Verluste verursacht.

Diese Gruppe wurde als an einigen der größten Diebstähle in der Geschichte der Kryptowährungen beteiligt identifiziert, wie beispielsweise dem Diebstahl von 625 Millionen Dollar vom Ronin Network (Axie Infinity), dem Diebstahl von 1,5 Milliarden Dollar von Bybit, dem Diebstahl von 308 Millionen Dollar von DMM dent Bitcoin dem Diebstahl von 292 Millionen Dollar von KelpDAO , dem Diebstahl von 285 Millionen Dollar von Drift und dem Diebstahl von 235 Millionen Dollar von WazirX.

Wenn Sie einen ruhigeren Einstieg in die DeFi Kryptowährungen ohne den üblichen Hype wünschen, beginnen Sie mit diesem kostenlosen Video.

Empfohlene Artikel

Kommentare (0)

Klicken Sie auf die $-Schaltfläche, geben Sie das Symbol ein und wählen Sie eine Aktie, einen ETF oder einen anderen Ticker zum Verlinken aus.