Solana Memo-Funktion wurde ausgenutzt, um versteckte Schadsoftware auszuführen

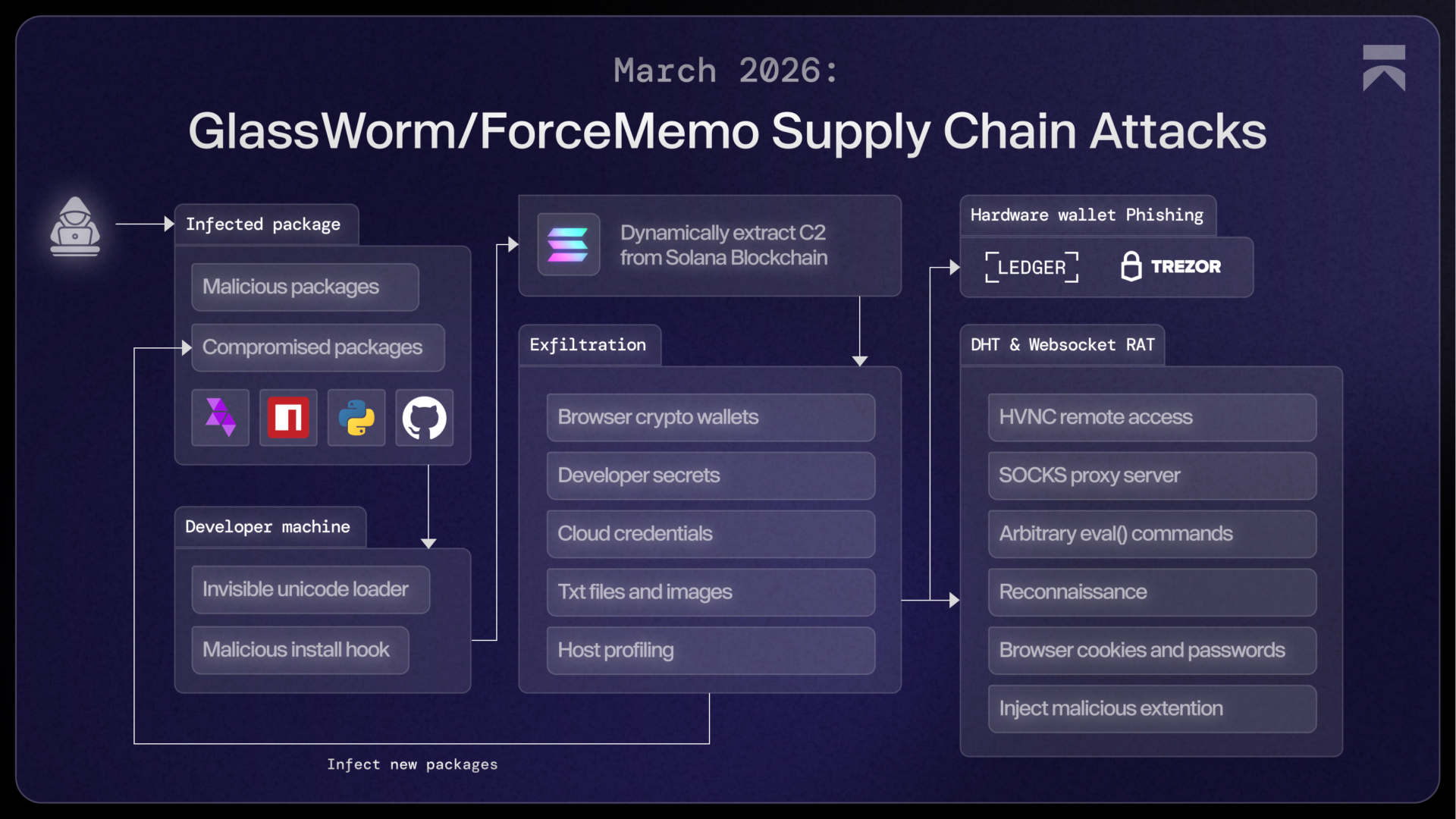

Hacker wenden sich von herkömmlichen Servern ab und nutzen dezentrale Systeme, um Entwickler anzugreifen und deren Kryptowährungen zu stehlen. Sie ersetzen traditionelle Command-and-Control-Server (C2-Server) vollständig durch dezentrale Alternativen.

Bei diesem Angriff missbraucht die Schadsoftware die Solana -Blockchain. Sie nutzt das Memo-Feld von Solana -Transaktionen, um getarnte Schadsoftware auszuführen, die Daten von Krypto-Wallets und sogar Wiederherstellungsphrasen von Hardware-Wallets stiehlt.

Das Memo-Feld war ursprünglich für einfache Transaktionsnotizen gedacht, wird aber von Angreifern nun als versteckte Kommunikationsschicht genutzt. Dadurch wird eine öffentliche Blockchain-Funktion zu einem verdeckten Kanal für Schadsoftware.

Dezentrale Anweisungen wie die von Solanasind öffentlich und dauerhaft und können von keiner einzelnen Partei entfernt werden. Zudem können Angreifer die Anweisungen aktualisieren, ohne die Schadsoftware zu verändern.

Bei der Kampagne handelt es sich um eine neue Version der GlassWorm-Malware, die mindestens seit 2022 aktiv ist.

Solana Memos fungieren als toter Briefkasten zur Klärung von Kontakten

Laut Sicherheitsforschern von Aikido besteht der Angriff aus drei Phasen bzw. drei Schadprogrammen. Die erste Phase/das erste Schadprogramm dient lediglich als Einstiegspunkt. Sie beginnt, sobald ein Entwickler ein schädliches Paket aus Open-Source-Repositories wie npm, PyPI, GitHub oder den Open VSX-Marktplätzen installiert.

Die Schadsoftware prüft anschließend, ob die Systemsprache Russisch ist. Ist dies der Fall, wird der Angriff nicht ausgeführt. Dies liegt daran, dass die Angreifer wahrscheinlich in Russland ansässig sind und nicht von den Behörden erwischt werden wollen. Nach der Installation nutzt die Schadsoftware die Solana -Blockchain, um die IP-Adresse des Command-and-Control-Servers (C2-Server) des Angreifers zu ermitteln. Sie sucht in Solana nach einer bestimmten Transaktion, die die IP-Adresse des C2-Servers im Memo-Feld enthält.

Die Schadsoftware verbindet sich anschließend mit dem C2-Server und startet die zweite Phase des Angriffs. In dieser Phase sucht sie nach Kryptodaten wie Seed-Phrasen, privaten Schlüsseln und sogar Screenshots von Wallets. Sie zielt auf Browser-Wallets wie MetaMask , Phantom, Coinbase, Exodus, Binance , Ronin, Keplr und weitere ab.

Die Schadsoftware sucht außerdem nach Browserdaten wie Anmeldesitzungen, Sitzungstoken und Cloud-Zugriffen. Dadurch kann sie auf zentralisierte Exchange-Konten, npm-, GitHub- und AWS-Konten zugreifen.

Nach dem Sammeln der Daten komprimiert die Schadsoftware diese in eine ZIP-Datei und sendet sie an den Server des Angreifers.

Hardware-Wallets werden durch Phishing angegriffen

Ledger sucht . Wird eine gefunden, zeigt sie eine gefälschte Fehlermeldung an, die den Benutzer zur Eingabe seiner Wiederherstellungsphrase verleiten soll.

Der zweite Teil ist ein WebSocket-basierter JavaScript-RAT (Remote Access Trojaner), der Browserdaten stiehlt. Er installiert außerdem eine gefälschte Chrome-Erweiterung, die bestimmte Websites wie Kryptobörsen überwacht und Cookies in Echtzeit ausliest. Der Download erfolgt über einen Google Kalender-Eintrag als Dead-Drop-Resolver. Dadurch kann der Angreifer den eigentlichen Server verbergen, Sicherheitsfilter umgehen und als indirekte Übertragungsschicht fungieren.

Anders als in der zweiten Phase, in der die Malware lediglich Browserdaten stiehlt, hat diese RAT die volle Kontrolle. Sie bleibt aktiv und überwacht den Browser. Sie erfasst neue Cookies, tracaktive Sitzungen wie angemeldete Exchange-Konten, protokolliert Tastatureingaben und erstellt Screenshots. Darüber hinaus ermöglicht sie dem Angreifer, Befehle auf dem Rechner des Opfers auszuführen.

GlassWorm lässt sich nur schwer entfernen. Die Schadsoftware kann sich selbst erneut herunterladen und übersteht Neustarts. Sie verwendet außerdem Ausweichmethoden wie DHT-Abfragen (Distributed Hash Table) und Solana -Memos, um den Kontrollserver zu finden.

Da es keinen zentralen Server gibt und die Daten auf viele Computer verteilt werden, wird es für die Verteidiger schwierig, den Angriff auf Netzwerkebene zu blockieren.

Ihre Bank nutzt Ihr Geld. Sie bekommen nur die Krümel. Sehen Sie sich unser kostenloses Video an, wie Sie Ihre eigene Bank werden können.