Moonwell wehrt sich gegen einen Governance-Angriff, bei dem versucht wird, die Kontrolle über Vermögenswerte in Höhe von rund 1,08 Millionen US-Dollar zu erlangen

Moonwell, das dezentrale Kreditprotokoll, das auf Moonriver operiert, wehrt sich gegen den aktiven Versuch eines unbekannten Angreifers, durch eine manipulierte Abstimmung die administrative Kontrolle über seine Smarttraczu erlangen.

Sollte der Vorschlag umgesetzt werden, würde die Kontrolle über sieben Kreditmärkte mit rund 1,08 Millionen Dollar an Kundengeldern an eine Wallet übertragen, die Berichten zufolge darauf ausgelegt ist, diese Gelder zu leeren.

Wie konnte eine Wette über 1.808 Dollar ein Protokoll über 1 Million Dollar gefährden?

Am 24. März finanzierte der Angreifer eine Deployer-Wallet und nutzte diese, um 40,17 Millionen MFAM-Token, den nativen Governance-Token von Moonwell, von der dezentralen Börse SolarBeam auf Moonriver für 1.600 MOVR im Wert von 1.808 US-Dollar zu kaufen.

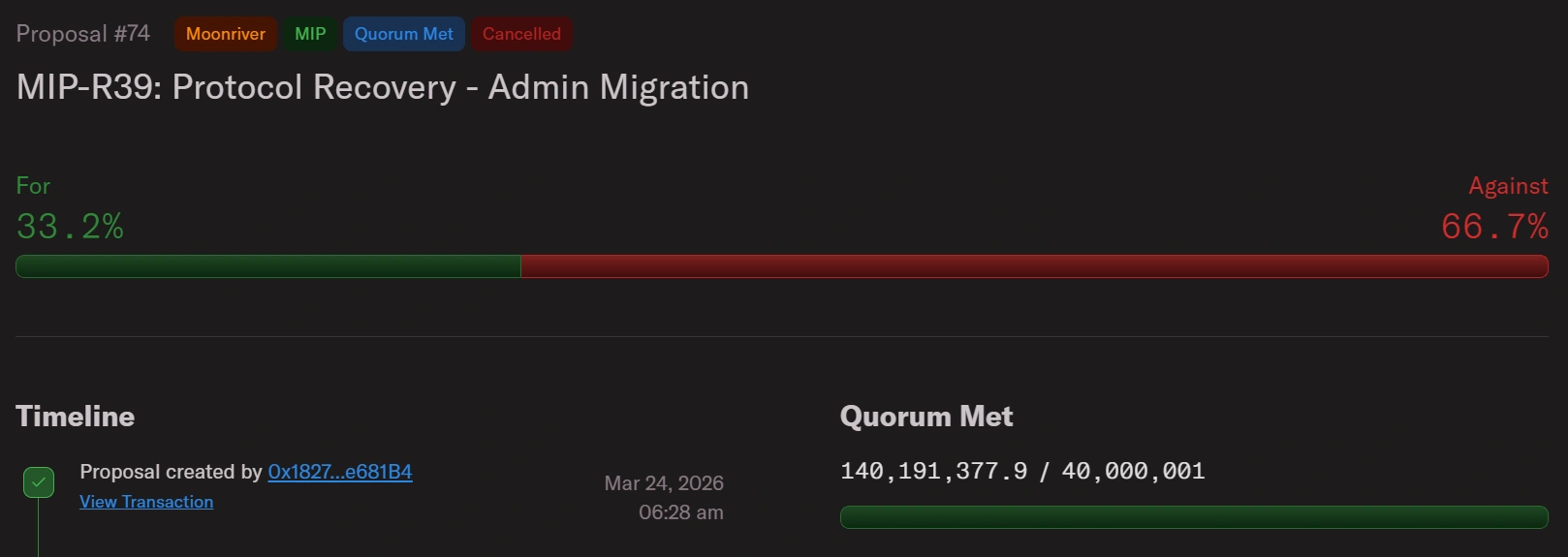

Der Angreifer setzte daraufhin einentracmit eigens dafür entwickelter Exploit-Logik ein und reichte den Vorschlag Nr. 74 mit dem Titel „MIP-R39: Protokollwiederherstellung – Admin-Migration“ ein

Dieser Vorschlag sieht die Übertragung der administrativen Kontrolle über alle sieben Kreditmärkte, den Comptroller und das Oracle an dentracdes Angreifers vor.

Blockful, eine Governance-Sicherheitsplattform für dezentrale autonome Organisationen (DAOs), schrieb, dass der Vorschlag eindeutig ein Angriff sei, und fügte hinzu, dass dertracdes Angreifers bereits die Transaktionen enthalte, die erforderlich seien, um bei der Ausführung alle Märkte leerzuräumen.

Zum Zeitpunkt der Blockanalyse überstieg der vom Angreifer gehaltene MFAM-Bestand von 40,17 Millionen den Quorum-Schwellenwert des Protokolls von 40 Millionen. Der implizite Ertrag hätte im Erfolgsfall etwa das 597-Fache der Angriffskosten betragen.

Die auf Moonwells Moonriver-Märkten offengelegten Gelder belaufen sich auf insgesamt rund 1,08 Millionen US-Dollar. Dieser Angriff erfolgt etwa einen Monat, nachdem Moonwell einen Verlust von rund 1,8 Millionen US-Dollar an uneinbringlichen Forderungen erlitten hat, der auf ein falsch konfiguriertes Oracle für seinen Coinbase-basierten ETH-Markt (cbETH) zurückzuführen ist.

Kann Moonwell die Abstimmung verhindern, und was geschieht dann?

der Bürgerabstimmung vom 26. März zeigen, dass 66,7 % der abgegebenen Stimmen gegen den Vorschlag sind. Die Abstimmung endet am 27. März um 10:28 Uhr UTC, sodass nur noch wenig Zeit für eine Entscheidung bleibt.

Die Governance-Leitung von Moonwell hat die Verantwortlichen des Vorschlags aufgefordert, sich zu melden und den Zweck des Vorschlags sowie die geplanten Änderungen technisch zu erläutern. Sie baten die Verantwortlichen außerdem, sich im Forum mit der Community auszutauschen.

Bis der erforderliche Kontext bereitgestellt ist, rät Moonwell den Mitgliedern der Gemeinschaft, bei der Prüfung oder Abstimmung über diesen Vorschlag Vorsicht walten zu lassen, Vorschläge zu vermeiden, denen es an ausreichender Transparenz mangelt, und auf weitere Klarstellungen zu warten, bevor sie Maßnahmen ergreifen.

Bislang deutet die Anzahl der Gegenstimmen darauf hin, dass Moonwell die Oberhand gewinnt.

Blockful skizzierte zwei erfolgversprechende Verteidigungsstrategien, um die Annahme des Vorschlags zu verhindern. Die erste besteht darin, vor Ablauf der Frist genügend Gegenstimmen zu mobilisieren. Dieser Schritt gestaltet sich jedoch schwierig, da die Stimmkraft zu Beginn des Abstimmungsprozesses erfasst wird. Das bedeutet, dass nach dem Angriff erworbene MFAM-Stimmen bei dieser Abstimmung keine Rolle spielen.

Blockful stellte fest, dass der Antragsteller des vorherigen legitimen Vorschlags über mindestens 48,8 Millionen Stimmrechte in gestakten MFAM verfügt, genug, um den Vorschlag mit einer einzigen Transaktion vollständig zu vereiteln.

Die zweite und laut Blockful sicherere Option ist der Break Glass Guardian, ein 2-von-3 Gnosis Safe Multisig, der die Zeitsperre des Protokolls vollständig umgehen und die Administration zurück an die legitime Governance-Adresse übertragen kann, wodurch der Vorschlag des Angreifers selbst bei Erfolg wirkungslos wird.

Wenn der Vorschlag ohne Eingreifen angenommen wird, könnte der Angreifer die Ausführung bereits ab dem 27. März in die Warteschlange stellen, wobei eine 24-stündige Sperrfrist am 28. März abläuft, dem frühestmöglichen Zeitpunkt, an dem alle Gelder abgezogen werden könnten.

In der Vergangenheit kam es zu einer Reihe von Governance-Angriffen, die einigen DeFi Plattformen erhebliche Verluste bescherten. Ein bemerkenswerterdent ereignete sich im April 2022 beim Stablecoin-Protokoll Beanstalk, das durch einen Flash-Loan-basierten Governance-Angriff 181 Millionen US-Dollar verlor. Dieser Angriff nutzte dieselbe grundlegende Schwachstelle aus: temporäre Stimmrechte mit sofortiger Ausführung.

Im Jahr 2024 reichte eine Gruppe von Compound Finance-Investoren einen unaufgeforderten Vorschlag ein, 5 % der COMP-Finanzmittel auf ein von ihnen kontrolliertes Multisignaturkonto umzuleiten, was in der Community für heftige Reaktionen sorgte.

Die klügsten Köpfe der Krypto-Szene lesen bereits unseren Newsletter. Möchten Sie auch dabei sein? Dann schließen Sie sich ihnen an .