Nordkorea stellte einen gefälschten Token her, um 286 Millionen Dollar vom Drift-Protokoll zu stehlen, und KI macht diese Angriffe billiger

Der größte DeFi Hack des Jahres ereignete sich letzte Woche, am 1. April, als Drift Protocol, eine der größten dezentralen Börsen (DEXs) im solana Netzwerk, Opfer eines Exploits wurde, bei dem rund 286 Millionen US-Dollar aus dem Protokoll verschwanden. Der Angriff wurde nordkoreanischen Hackern zugeschrieben und dauerte nur 10 Sekunden. Erstaunlich an diesem Hack war jedoch seine akribische Vorgehensweise. Kein Code wurde manipuliert und kein Smarttracwies einen Fehler auf. Untersuchungen von Kryptoforensik-Unternehmen wie Elliptic und TRM Labs deuten sogar auf einen deutlich kalkulierteren Angriff hin.

Nordkoreanische Angreifer verbrachten drei Wochen damit, einen gefälschten Token namens CarbonVote herzustellen und ihn mit einigen Tausend Dollar zu bestücken, um ihn echt aussehen zu lassen. Gleichzeitig brachten sie zwei der fünf Unterzeichner des Multisig-Sicherheitsrats von Drift durch Social Engineering dazu, versteckte Autorisierungen vorab zu unterzeichnen, die sie nicht vollständig verstanden. Anschließend nutzten sie eine Solana Funktion namens „Durable Nonces“, um diese Signaturen über eine Woche lang in Reserve zu halten und auf den richtigen Moment zu warten. Am 1. April genügte eine einzige Transaktion.

Elliptic berichtete , war dieser Angriff der 18. Krypto-Hack mit Verbindungen zu Nordkorea allein in diesem Jahr, bei dem rund 300 Millionen US-Dollar aus dem Krypto-Bereich entwendet wurden. Vier Tage nach dem Hack betonte der CTO von Ledger öffentlich die alarmierende Natur des Angriffs und erklärte, dass KI die Kosten solcher Angriffe „gegen Null“ senke. Diese Aussage ist von großer Bedeutung, da der Drift-Hack als Fallbeispiel dafür dient, wie diese Operationen heutzutage funktionieren. Die Angreifer benötigten weder eine Zero-Day-Schwachstelle noch einen hochkarätigen Kryptographen. Alles, was sie brauchten, waren Geduld, ein überzeugender gefälschter Token und zwei Menschen, die sie manipulieren konnten. Der Hack legte strukturelle Schwachstellen im heutigen DeFi DeFi baut eine milliardenschwere Infrastruktur auf, die von kleinen, leicht zu täuschenden Gruppen gesichert wird, während die Angreifer immer besser darin werden, genau dies auszunutzen.

Wie Nordkorea in 10 Sekunden 286 Millionen Dollar stahl

Der Hack des Drift-Protokolls war ein ausgeklügelter Angriff, der drei Wochen Vorbereitung erforderte. Bloomberg berichtete erstmals am 1. April über den Vorfall, als das Drift-Protokoll bestätigte, dass rund 286 Millionen US-Dollar an Nutzergeldern abgezweigt worden waren. Der gesamte Betrug begann jedoch bereits am 11. März, als der Angreifer gegen 9 Uhr morgens Pjöngjanger Zeit 10 ETH von Tornado Cash und damit den gefälschten Token CarbonVote (CVT) einsetzte. CVT war ein komplett fiktiver Vermögenswert, der mit einigen Tausend Dollar Liquidität ausgestattet und durch Wash-Trading am Leben erhalten wurde.

Im Laufe der folgenden zwei Wochen, zwischen dem 23. und 30. März, eröffnete der Angreifer dauerhafte Nonce-Konten – eine legitime Funktion des Solana Netzwerks, die es ermöglicht, Transaktionen vorab zu signieren und defi . In diesem Zeitraum brachte der Angreifer zwei der fünf Multisig-Signierer des Sicherheitsrats von Drift durch Social Engineering dazu, Transaktionen zu genehmigen, die normal aussahen, aber, wie TRM Labs später bestätigte, versteckte Autorisierungen für kritische administrative Kontrollen enthielten.

Das letzte Puzzleteil fiel am 27. März, als Drift seinen Sicherheitsrat auf eine neue 2/5-Schwellenwertkonfiguration ohne Zeitlimit umstellte, wie BlockSec . Dadurch wurde die einzige Verzögerung beseitigt, die es ermöglicht hätte, die bevorstehende Aktion zu erkennen. Bis zum 1. April war die Falle bereits seit Tagen vollständig vorbereitet.

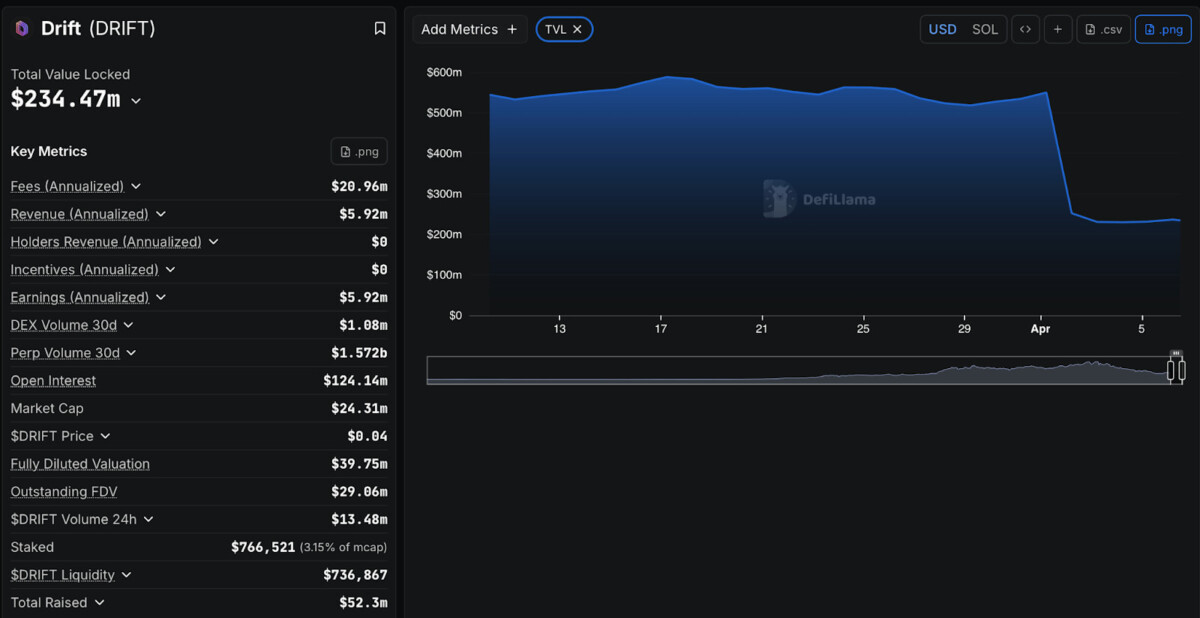

Am 1. April nutzte der Angreifer die vorab unterzeichneten Genehmigungen, um CarbonVote als gültige Sicherheiten zu listen, trieb dessen Wert durch manipulierte Oracle-Preise in die Höhe und übernahm die Kontrolle über die Governance. Daraufhin leerten 31 Auszahlungstransaktionen innerhalb weniger Sekunden die Tresore von Drift. Allein der größte Teil umfasste JLP-Token im Wert von über 155 Millionen US-Dollar sowie USDC, SOL, ETH und andere liquide Staking-Token im Wert von mehreren zehn Millionen US-Dollar. Der Gesamtwert der im Protokoll gebundenen Vermögenswerte brach daraufhin von rund 550 Millionen US-Dollar auf unter 250 Millionen US-Dollar ein.

Die Geschwindigkeit des Hacks ist nur ein Teil der Geschichte. Ein detaillierter, dreiwöchiger Plan, der in einem zehnsekündigen Hack mündete, zeigte, wie leicht Governance – und nicht der Code – zum schwächsten Glied in DeFiwerden kann.

Nordkoreas Kryptokrieg im Wert von 300 Millionen Dollar im Jahr 2026

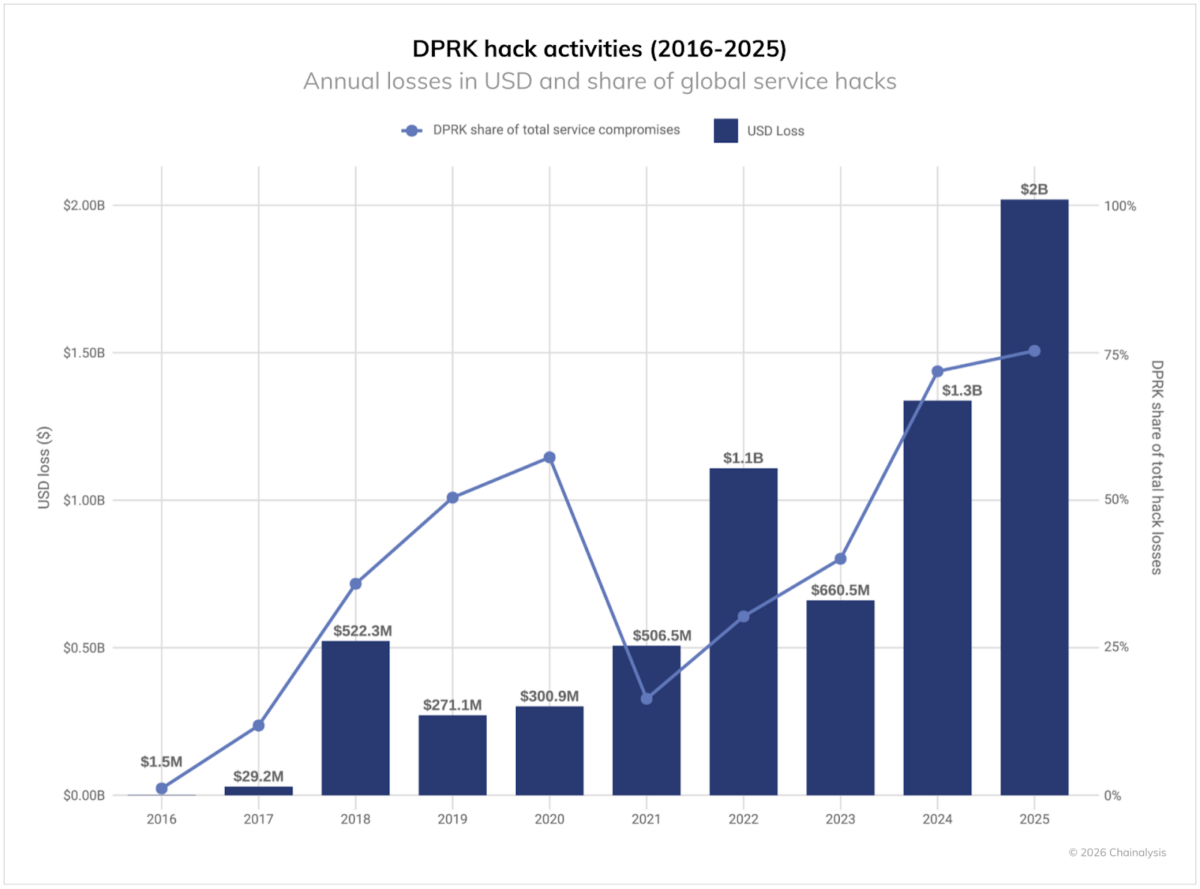

Dieser Hack, der mutmaßlich von nordkoreanischen Angreifern verübt wurde, ist keineswegs ein Einzelfall. Betrachtet man einige der aufsehenerregendsten Hacks der letzten Jahre, wird deutlich, dent es sich um einen Teil einer viel größeren, staatlich gesteuerten Kampagne handelt. Allein in diesem Jahr meldete Elliptic, dass der Drift-Exploit der 18. Kryptodiebstahl ist, der Nordkorea zugeschrieben wird. Damit übersteigt die Gesamtsumme der abgezweigten Gelder in diesem Jahr bereits 300 Millionen US-Dollar. Betrachtet man die Ereignisse über dieses Jahr hinaus, ist das Ausmaß solcher Hacks aus einem einzigen Land kaum zu übersehen. Im vergangenen Jahr stahlen nordkoreanische Akteure laut TRM Labs zwischen 1,92 Milliarden und 2,02 Milliarden US-Dollar in Kryptowährung. Dies bedeutete einen Anstieg der von dieser Gruppe durchgeführten Hacks um 51 % im Vergleich zum Vorjahr und erhöhte ihren Gesamtschaden auf 6,75 Milliarden US-Dollar.

Nordkorea war 2025 für rekordverdächtige 76 % aller Sicherheitslücken verantwortlich, was bedeutet, dass ein einziges Land für die überwiegende Mehrheit der Diebstähle in der Branche zuständig ist. Vor diesem Hintergrund fügt sich der Drift-Hack, der nach dem Wormhole-Einbruch von 2022 nun der zweitgrößte Exploit im Solana Ökosystem ist, in ein Muster von Angriffen ein.

defi durch Konsistenz aus. Der Bybit-Hack im Februar 2025, der größte Kryptodiebstahl der Geschichte, wies nahezu identische dent , darunter Social Engineering, kompromittierte Zugänge und koordinierte Geldtransfers. TRM Labs stellt fest, dass nordkoreanische Akteure zunehmend auf chinesische Geldwäschenetzwerke zurückgreifen, um Gelder innerhalb weniger Stunden zwischen verschiedenen Blockchains zu transferieren.

Der Drift-Angriff offenbart in Wirklichkeit ein System von staatlich unterstützten Teams, die mehrwöchige Operationen durchführen, wobei Aufklärung, Manipulation von Menschen und eine globale Geldwäscheinfrastruktur bereits vorhanden sind.

Künstliche Intelligenz senkt die Kosten von Cyberangriffen auf null: Warnung des CTO von Ledger

Vier Tage nach dem Drift-Crash äußerte sich Charles Guillemet, CTO von Ledger, gegenüber CoinDesk rückte den Vorfall damit in ein völlig neues dent . „Schwachstellen zu finden und auszunutzen wird extrem einfach“, sagte er. „Die Kosten sinken gegen null.“ Guillemet nannte Drift zwar nicht namentlich, beschrieb aber dessen genaue Funktionsweise. Künstliche Intelligenz hilft Angreifern nicht nur, Codefehler schneller zu finden, sondern macht Social Engineering auch überzeugender, Phishing personalisierter und die Vorbereitungsarbeit, die nordkoreanische Akteure drei Wochen lang für Drift aufgewendet haben, um ein Vielfaches günstiger und skalierbarer. Er wies zudem auf ein sich verschärfendes Problem auf der Verteidigungsseite hin: Da immer mehr Entwickler auf KI-generierten Code setzen, könnten sich Schwachstellen schneller verbreiten, als menschliche Prüfer sie entdecken können. „Es gibt keinen ‚Sicher-machen‘-Knopf“, sagte er. „Wir werden viel Code produzieren, der von Grund auf unsicher ist.“ Hacks und Exploits verursachten im vergangenen Jahr Kryptoverluste in Höhe von 1,4 Milliarden US-Dollar, und Guillemets Prognose lautet, dass die Kurve weiter steiler wird.

Der Drift-Hack ist der deutlichste Beweis für diese Warnung. Die Angreifer griffen nie in den Code ein, sondern zielten auf die beiden Personen ab, die die Schlüssel besaßen. Künstliche Intelligenz muss keinen Smarttracbrechen, wenn sie einen überzeugenden Vorwand generieren kann, um einen Multisig-Signierer dazu zu bringen, eine Transaktion zu genehmigen, die er nicht vollständig versteht. Guillemet erwartet eine Spaltung der Branche: Kritische Systeme wie Wallets und Kernprotokolle werden massiv in Sicherheit investieren und sich anpassen, aber ein Großteil des breiteren Software-Ökosystems wird Schwierigkeiten haben, mitzuhalten. Seine empfohlenen Lösungen – formale Verifizierung mittelsmaticBeweise und Hardware-Isolation für private Schlüssel – sind strukturell solide, erfordern aber ein Maß an institutioneller Disziplin, das die meisten DeFi Protokolle, einschließlich Drift, noch nicht implementiert haben. „Wenn man ein dediziertes Gerät hat, das nicht mit dem Internet verbunden ist, ist es von vornherein sicherer“, sagte er. Der Drift Security Council hatte keinen solchen Schutz. Zwei Signaturen, keine Zeitbegrenzung und ein gefälschter Token reichten aus.

Wie geht es weiter?: Die Erholung von Drift und die Reaktion der Branche

Was mit Drift Protocol als Nächstes passiert, ist völlig unklar, und die ersten Anzeichen spalten bereits die Branche. Unmittelbar nach dem Vorfall schlug Anatoly Yakovenko einen möglichen Sanierungsweg vor: die Ausgabe eines Token-Airdrops im Stil eines Schuldscheins an betroffene Nutzer, analog zum Vorgehen von Bitfinex im Jahr 2016 nach dem Hackerangriff, bei dem 72 Millionen US-Dollar verloren gingen.

Die Idee ist simpel: Verluste sollen jetzt sozialisiert und die Nutzer im Laufe der Zeit entschädigt werden, falls sich das Protokoll erholt. Doch die Umstände sind völlig anders. Drifts TVL hat sich fast halbiert, Ein- und Auszahlungen sind weiterhin ausgesetzt, und im Gegensatz zu Bitfinex fehlt dem Unternehmen eine zentrale Einnahmequelle, um diese Verbindlichkeiten abzusichern. Das hat umgehend zu Widerstand geführt: IOU-Token laufen in diesem Fall Gefahr, zu rein spekulativen Instrumenten ohne klaren Rücknahmeweg zu werden.

Gleichzeitig geben die Aktivitäten auf der Blockchain Anlass zu neuen Bedenken. Onchain Lens meldete, dass eine mit dem Drift-Team verbundene Wallet kurz nach dem Exploit 56,25 Millionen DRIFT-Token (≈2,44 Millionen US-Dollar) an zentralisierte Börsen wie Bybit und Gate transferierte – ein Schritt, der typischerweise Verkaufsdruck vorausgeht und Spekulationen über Insiderpositionierungen während einer Liquiditätskrise befeuert hat.

Die Gelder des Angreifers wurden bereits über verschiedene Blockchains transferiert, insbesondere nach Ethereum, wodurch die Wahrscheinlichkeit einer erfolgreichen Wiederherstellung mit jedem Tag sinkt. Dies bedeutet, dass der Vorfall nicht mit Drift abgeschlossen seindent . Er dürfte vielmehr eine branchenweite Überprüfung DeFi Governance beschleunigen, von Multisignatur-Sicherheitsstandards und Timelock-Anforderungen bis hin zu Oracle-Design und Ausführungskontrollen. Die weiteren Entwicklungen hängen von drei Faktoren ab: Kann Drift einen glaubwürdigen Wiederherstellungsplan vorlegen? Lässt sich ein Teil der Gelder tracoder einfrieren? Und führt dies letztendlich zu einer strukturellen Reform oder bleibt es nur eine weitere teure Lektion, die die Branche hinter sich lässt?.

Es gibt einen Mittelweg zwischen dem Geld auf der Bank lassen und dem riskanten Spiel mit Kryptowährungen. Beginnen Sie mit diesem kostenlosen Video zum Thema dezentrale Finanzen .